ログは「丸太」や「対数」など複数の意味を持つ言葉です。本記事では、ITシステムにおけるログについて、基本的な意味から関連用語・取得目的・管理ツールの全体像などを分かりやすく解説します。

ログ(Log)とは何?意味を分かりやすく解説

ログ(Log)とは、システムの稼働状況や操作履歴を記録したデータのことです。システム上で操作やイベントが発生すると、「いつ・だれが・何を・どこで・どうやって・どうなった」という情報が記録されます。たとえば、以下はMicrosoft Teamsでチャンネルを作成したときに出力されたログです。

上記のログには、操作の発生日時・実行者・作成したチャンネル名などが記録されています。このように、システム上で発生した操作やイベントの情報をまとめてログといいます。

なお、ログとして記録される情報は、ログソースやロギングの設定によって異なります。

| 用語 | 定義 | 説明 |

|---|---|---|

| ログソース | ログを出力するシステム・機器・サービス | サーバー、ネットワーク機器、ファイアウォール、クラウドサービス、アプリケーションなど、さまざまなシステムがログソースになり得ます。 |

| ロギング | ログを継続的に記録するプロセス | ロギングの設定によって、どのような情報をどの粒度で記録するかを制御できます。適切なロギングを実装しておくことで、障害発生時の原因調査やセキュリティインシデントの追跡が容易になります。 |

| ログファイル | ロギングによって記録されたログデータを保存したファイル | テキスト形式やJSON形式など、システムや製品によってさまざまな形式で出力されます。サーバーやストレージ上に保存され、必要に応じて参照・分析できます。 |

ログの用途

ログは、脅威対策やシステム運用、コンプライアンス対応など、さまざまな用途で利用されています。ここでは、代表的な例をいくつかご紹介します。

| 目的 | 活用例 |

|---|---|

| 脅威対策 | ・認証ログから不審なログイン試行を発見 ・ファイルアクセスログで内部不正を追跡 ・インシデント後のフォレンジック調査 |

| システム運用 | ・システムの状態把握 ・障害時の調査、解析 |

| コンプライアンス対応 | ・監査や調査時の証跡としてログを提出 ・各種法令/ガイドラインへのログ管理要件への充足 |

ログ管理の必要性

幅広い用途で利用されているログですが、必要なときにログが利用できないケースが多発しています。警視庁「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」によると、ランサムウェア被害を受けた企業・団体の79%が、インシデント発生時にログを利用できない状態でした。その主な理由は以下のとおりです。

・犯人によるログの削除(35%)

・暗号化(25%)

・保存期間の経過(23%)

このように、攻撃者による削除・暗号化だけでなく、保存期間の経過やディスク破損といった運用上の問題でもログは消失します。出力されたログをそのまま放置していては、いざというときに活用できません。こうした事態を避けるためには、日頃からログを管理しておく必要があります。ログ管理について詳しく知りたい場合は、以下記事をご覧ください。

ログ管理ツールの全体像

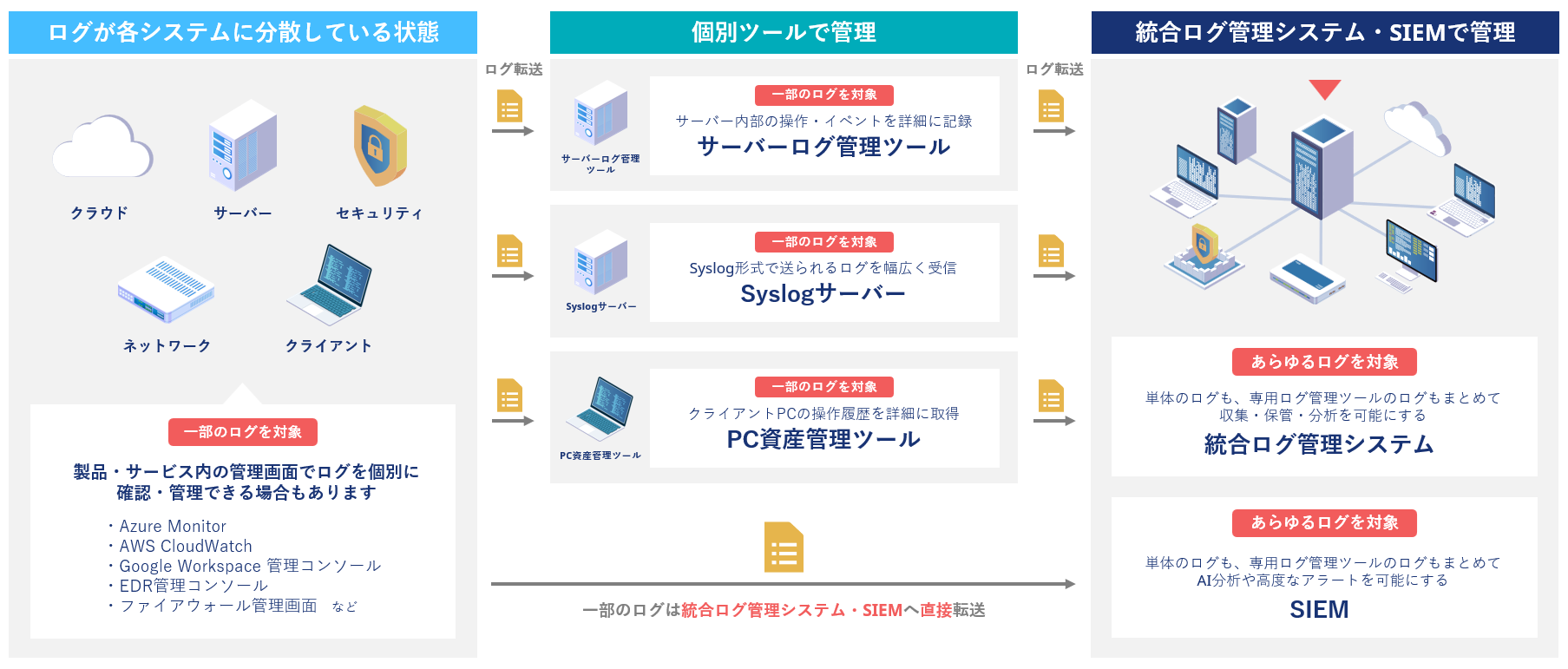

ログ管理は、専用ツールを使って効率化するのが一般的です。ただし、扱うログの種類・数・目的によって適切なツールは異なります。以下では、代表的なツールについてご紹介します。

| 手段/ツール | 対象ログ | 向いているケース |

|---|---|---|

| 1. システムの標準・オプション機能 | 各システムが自ら出力するログ | 特定システムのログだけを確認したい場合 |

| 2. サーバーログ管理ツール | サーバ関連のログ | サーバーの操作履歴や認証状況を詳細に把握したい場合 |

| 3. Syslogサーバー | Syslog形式のログ | Syslog形式のログを低コストで集約したい場合 |

| 4. PC資産管理ツール | クライアントPCのログ | 内部不正対策や情報漏えい対策、IT資産管理を行いたい場合 |

| 5. 統合ログ管理システム | 複数システムのログ | ログを長期保管しつつ、複数システムを横断した調査や監査対応を行いたい場合 |

| 6. SIEM | セキュリティ監視を強化し、高度な脅威検知を自動化したい場合 |

1.システムの標準・オプション機能

システムの多くは、標準機能またはオプション機能でログを確認できます。たとえば、ファイアウォール製品の場合、管理画面からログを確認できるケースが多いです。またAzureの場合、Azure Monitorを利用することで、Azure内のログをまとめて確認できます。

| 項目 | 内容 |

|---|---|

| 対象ログ | 各システムが自ら出力するログ |

| メリット | 追加のツールを導入せずにログを確認できる |

| デメリット | システムごとにログを取得する必要がある。インシデント発生時に複数のログを個別に確認する手間が生じる |

| 向いているケース | 特定システムのログだけを確認したい場合 |

2.サーバーログ管理ツール

サーバログ管理ツールは、サーバ内部で出力されるログを一元管理するためのツールです。

| 項目 | 内容 |

|---|---|

| 対象ログ | OSログ、認証ログ、ファイルアクセス、アプリログ |

| メリット | サーバー単位での詳細なログ管理が可能。トラブルシューティングや不正アクセス調査に役立つ |

| デメリット | 管理対象がサーバーに限定されるため、ネットワーク機器やクラウドサービスを含む横断的な管理には不向き |

| 向いているケース | サーバーの操作履歴や認証状況を詳細に把握したい場合 |

3.Syslogサーバー

Syslogサーバは、Syslog形式のログを受信し、一元的に保管・管理する仕組みです。Syslog形式であれば、ネットワーク機器やサーバーなど、さまざまな機器からログを収集できる点が特徴です。

| 項目 | 内容 |

|---|---|

| 対象ログ | Syslog形式のログ(ネットワーク機器ログ、サーバーのOSログ、セキュリティ機器ログ、アプリケーションログなど) |

| メリット | 多くの機器が標準でSyslogに対応しており、比較的容易かつ低コストでログを集約できる |

| デメリット | ログの保管が中心のため、分析機能や検索性が限定的。高度な分析には別途ツールが必要 |

| 向いているケース | Syslog形式のログを低コストで集約したい場合 |

4.PC資産管理ツール

PC資産管理ツールは、端末の管理に加えてクライアントPCの操作ログなどを取得できるツールです。

| 項目 | 内容 |

|---|---|

| 対象ログ | PC操作、ファイル操作、Webアクセス、メール、USB、アプリ利用のログなど |

| メリット | 端末・クライアントPCの利用状況や操作履歴を詳細に取得できる |

| デメリット | 管理対象がPCや端末に限定されるため、サーバーやネットワーク機器を含む統合的なログ管理には不向き |

| 向いているケース | 内部不正対策や情報漏えい対策、IT資産管理を行いたい場合 |

5.統合ログ管理システム

統合ログ管理システムは、複数のシステムや機器から出力されるログを収集・一元管理するためのツールです。サーバやネットワーク機器、クラウドサービスなど、異なる環境のログをまとめて保管・分析できる点が特徴です。

| 項目 | 内容 |

|---|---|

| 対象ログ | サーバーログ、Syslogサーバーで収集したログ、PC資産管理ツールで収集したログ、アプリケーションログ、ネットワーク機器ログ、セキュリティ製品ログ、クラウドサービスログ、SaaS監査ログなど |

| メリット | 異なる環境のログを一元管理でき、横断的な検索・監査対応が可能 |

| デメリット | AI分析・UEBA(ユーザー行動分析)など高度な分析機能は限定的 |

| 向いているケース | ログを長期保管しつつ、複数システムを横断した調査や監査対応を行いたい場合 |

6.SIEM

SIEM(Security Information and Event Management)は、複数のシステムや機器から収集したログを統合的に分析し、セキュリティインシデントの検知や対応を支援するツールです。ログ同士を関連付けて自動的に分析することで、異常な挙動や不正アクセスの兆候を可視化します。

| 項目 | 内容 |

|---|---|

| 対象ログ | 統合ログ管理システムと同様(サーバーログ、ネットワーク機器ログ、クラウドサービスログ、SaaS監査ログなど) |

| メリット | リアルタイム検知・アラート通知・AI分析・UEBA(ユーザーの行動パターンと比較して不審な動きを検出する仕組み)に対応 |

| デメリット | 専門用語の習得やルール設計・チューニングが必要で運用負荷が高い。導入・運用コストも高め |

| 向いているケース | セキュリティ監視を強化し、高度な脅威検知を自動化したい場合 |

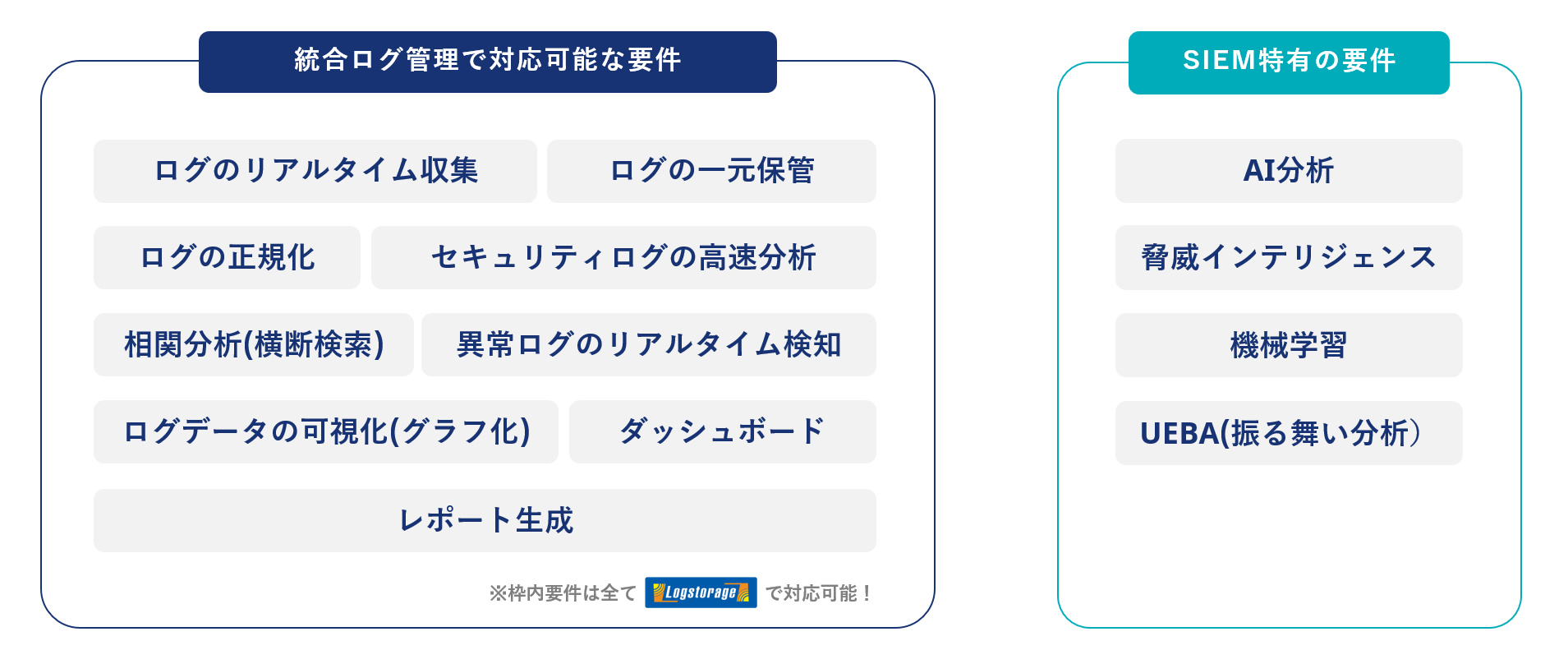

統合ログ管理システムとSIEMの要件重複について

SIEMという言葉は広い意味で使われることが多く、実際にはSIEMの要件とされる機能の多くが統合ログ管理でも実現可能です。以下の図では、SIEMの主な要件を整理し、「統合ログ管理で対応可能な機能」と「SIEM特有の機能」に分類しています。

SIEM要件の多くは、統合ログ管理システムで対応できます。AI分析やUEBAなど、SIEMならではの機能を利用したい場合は、統合ログ管理システムとSIEMの併用がおすすめです。

まとめ

ログとは、システムの操作履歴やさまざまなイベントを記録したデータです。主な利用目的としては、脅威への対策、システム運用、コンプライアンス対応などが挙げられます。一方で、各システムから出力されたログを適切に管理せず放置していると、必要なときに確認や活用ができなくなる恐れがあります。そのため、日頃からログを適切に管理しておくことが重要です。

ログ管理は、専用ツールを使って効率化するのが一般的です。特定の種類のログを管理する場合には、サーバーログ管理ツール、Syslogサーバー、PC資産管理ツールなどが適しています。一方で、複数のシステムから出力されるログを一元的に管理する場合には、統合ログ管理システムやSIEMが適しています。

なお、ログ管理に興味を持ち始めたIT管理者向けに「ログ管理入門」というホワイトペーパーをご用意しています。ログ管理の必要性や全体像などをご紹介しているので、ぜひご覧ください。