NIS2指令とは?

昨今、AI技術の進化によりサプライチェーン攻撃は非常に巧妙化しています。ターゲットへ直接攻撃するのではなく、踏み台としてセキュリティ対策が脆弱な子会社、関連企業、取引先などが集中的に狙われています。これらの巧妙化した手口に対応するため、セキュリティ対策が各国の重要課題となっていて、法規制が次々と進められています。EUでは、加盟国間でのサイバーセキュリティに関する規制や基準が異なり、多国間でのサプライチェーンのセキュリティ安全が確保できていませんでした。2016年にサイバーセキュリティに関する欧州初の法律として NIS指令(ネットワークおよび情報システム指令) が成立しました。NIS2指令は、NIS指令を改訂したもので、ネットワークや情報システムを利用する幅広い業界に対し、業種や企業規模が拡大されました。主な目的は、EU加盟国のサイバーセキュリティの強化、リスク対策やインシデントへの対処能力に関し、一定水準のレベルを確立し、EU 加盟国のサイバーレジリエンス(サイバーインシデントからの回復力)を向上させることにあります。国境を越えるサイバー攻撃に迅速に対応できる体制、特に社会的・経済的に重要な役割を担うインフラや企業に対して、リスクの軽減と対応の能力向上が求められています。

欧州全域で統一されたセキュリティ基準を確立することが目的

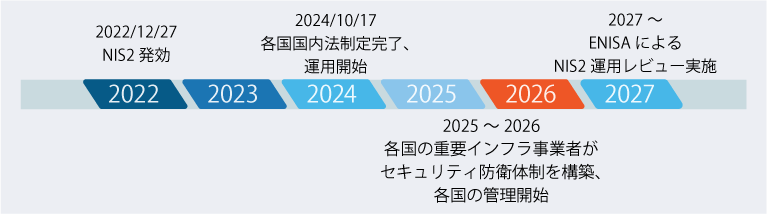

EU各国の対応状況

EUに所属する各国は2024年10月までにこの指令を国内法に置き換え整備・施行する必要がありましたが、2026年1月時点で27か国中10か国は国内法化が未完了です。2024年の期限が守れたのはごく一部の国にとどまっており、各国の対応の差が大きく出ていましたが、2025年末にドイツやオーストリアが完了させたことにより、現在はEU主要経済国の多くが移行済、あるいは移行直前のフェーズに入っています。未完了の国々であっても、「指令の直接効力」や「2024年10月までへの遡及」のリスクがあるため、現地拠点は移行完了を待たずに準備を求められる状況です。欧州委員会は2025年に遅延国への違反手続きを開始しており、これらの国々では法案が議会で審議中、あるいは最終調整の段階にあります。したがって、多国籍企業は各国の足並みが揃うのを待たず、先行するドイツ等の厳格な国内法を基準としたグループ共通のガバナンス構築を急ぐ必要があります。

| 未完了(完全移行していない)国リスト | |

|---|---|

| 1.フランス(2026年前半に施行見通し) | 6.ポルトガル(2026年4月に施行予定) |

| 2.スペイン(法案承認済、2026年Q2施行見通し) | 7.ギリシャ(審議中) |

| 3.イタリア(法案策定中、最終段階) | 8.ブルガリア(遅延中) |

| 4.オランダ(2026年中の施行を目指し審議 | 9.ルーマニア(遅延中) |

| 5.ポーランド(法案修正作業が難航中) | 10.キプロス(最終調整中) |

日本企業への影響

EU域内で事業を行う日本企業だけではなく、そのサプライチェーンに含まれる日本企業にも大きな影響を及ぼします。

・適用範囲の拡大と域外適用

売上高1,000万ユーロ以上または従業員50人以上の企業が主な対象です。製造(化学・食品・コンピュータ等)、エネルギー、金融、デジタルサービスなど多岐にわたるセクターが含まれます。また、EU域内に拠点がなくても、特定のデジタルサービス(クラウド、オンラインマーケットプレイス等)をEU市場で提供している場合は、域外適用の対象となる可能性があります。

・サプライチェーンを通じた影響

直接の規制対象でなくても、EU企業へ製品やサービスを提供するサプライヤーとして、NIS2準拠のセキュリティレベルを契約条件等で求められる可能性があります。過去にGDPR対応を行った企業は比較的移行しやすいと考えられますが、製造業など、これまでEUの個人情報を取り扱わず、GDPRの対象外だった企業でも、サプライチェーンに含まれることでNIS2の対象となる可能性があります。

NIS2指令とGDPRの比較

| GDPR | NIS2 | |

|---|---|---|

| 正式名称 | General Data Protection Regulation | Network and Information Security Directive 2 |

| 運用主体 | EUとして整備・運用 | 各国が法制度を整備・運用 |

| 法の対象 | 個人情報の保護 | 重要インフラを含む、サイバーセキュリティ |

| 規制組織 | EU域内の個人情報を取り扱うすべての組織 | 重要インフラと定められた組織、企業(50人以上) |

| サプライチェーン | 個人情報取り扱い委託先に限る | 物品、サービス、クラウド等あらゆる調達元及びサプライチェーンが対象 |

| インシデント報告 | 72時間以内に報告 | 24時間以内に初期報告72時間以内に中間報告、1ヶ月以内に最終報告 |

| 違反時罰則 | 総売上の4%、または2,000万EUR | 総売上の2%、または1,000万EUR |

GDPRとNIS2では、インシデント報告や違反時の罰則は類似しているものの、対象とする組織と、その組織が管理すべきサプライチェーンが異なります。NIS2は、サイバーセキュリティの規範として、ネットワークや情報システムのセキュリティ、アクセス制御ポリシー、資産管理といった分野において統合管理が重要な役割を果たすと説明されています。さらに、単体での対策に留まらず、重要サービスを支えるサプライヤー全体の脆弱性評価や、多層的な防御体制の構築が、事業継続性を確保する上で不可欠な要素として強調されています。

各国で進むサイバーセキュリティ対策

各国法規制との比較

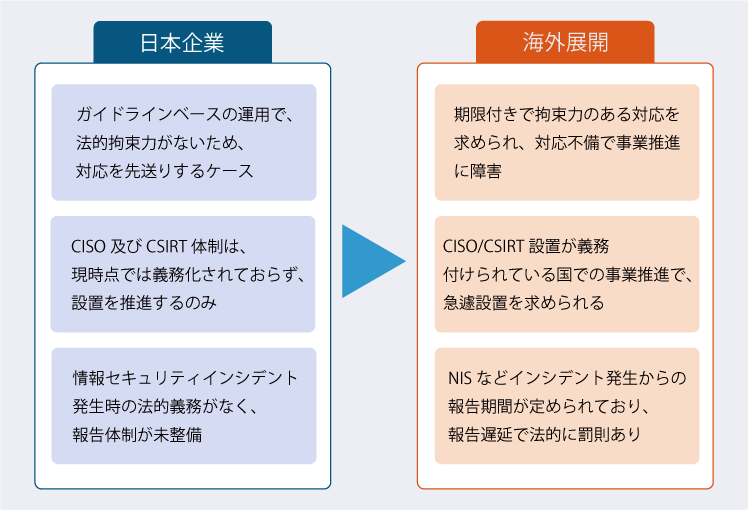

アメリカではNISTフレームワークが発行され、管轄官庁が規制を実装。 他、カナダ、オーストラリア、台湾、シンガポールでも法律・法令として発効しています。これらの国は、サイバー関連法案に明確な報告義務や罰則があり、政府や管轄官庁に強い監督権限が与えられています。韓国では、2026年1月現在、「国家サイバー安保基本法」にあたる包括的な法律の制定作業が最終段階にあり、並行して2026年から本格始動する複数の重要施策によってサイバー防衛体制の底上げが図られています。日本でも御存知の通り、サイバーセキュリティ基本法が制定され、それに基づいて各種ガイドラインが管轄官庁、自治体によって発行されています。

各国の取り組みの違い

| 国名 | GDPR | NIS2 |

|---|---|---|

| EU | 罰金を含む、強度の高い法的拘束力+多分野規制 | サプライチェーンに対する強力な監査、管理を要求 |

| アメリカ | 連邦政府、重要インフラ事業者への義務付け | SBOM提出義務やベンダーへの監査要求など、強い強制力 |

| カナダ | 現時点ではガイドラインベースのみ | 今後ベンダーへの調達先の管理を義務付ける見込み |

| オーストラリア | 政府が重要資産を指定し、介入・指示権を留保 | サプライチェーンの管理を義務付けており、政府が介入可能 |

| 韓国 | 一部重要インフラに強い権限 | SBOM提出など今後強化予定 |

| 台湾 | 政府・重要インフラへの監査要求 | サプライチェーン管理を義務化 |

| シンガポール | 政府指定の事業者に義務付け | 法律にベンダー、調達契約の管理を明記 |

| 日本 | 政府・重要インフラ事業者への自律的取組の推奨 | リスク管理を自主的におこなうよう、ガイドラインで推奨 |

そのため、日本の対応力のある大手企業ではなく、サプライチェーンに属する中小企業では、日本国内の基準で対応を進めていると、海外のプロジェクトに参画する際の要求レベルの高さを達成できないという可能性があります。いずれ日本の法律も順次法的拘束力のあるものになるといわれていますが、当面はこのギャップには注意が必要です。

法令・フレームワークのセキュリティ実装とログ管理

以下は実際の各国の法規制の中で、ログ管理について明記されている部分です。

| 国名 | 重要インフラ保護 |

|---|---|

| EU | NIS2 21条e項目 実装:ENISA Technical Implementation Guidance |

| アメリカ | NIST SP 800-53 AU-2 “Event Logging” |

| オーストラリア | Essential Eight Maturity Model |

| 台湾 | Cybersecurityu Act 2018 |

現状ではログ管理を含めて法令、フレームワークでどの程度具体的な内容が示されているかは、国によって大きくギャップがあります。

NIST(米国国立標準技術研究所)の発行する発行するSP800シリーズではログ管理に関する具体的なガイドラインを作成・発行しており、日本のセキュリティガイドラインにも影響を与えています。NIS2施行に際して、EU各国の実施状況を監査するENISA(欧州ネットワーク情報セキュリティ機関)が定めた「ENISA テクニカルインプリメンテーションガイダンス」3.2.3内に記載されている、取得対象となる12種のログをご紹介します。概ね普段ログ管理に関わりのある方であれば想像がつく内容となっています。

| 原文 | 説明 |

|---|---|

| (a) relevant outbound and inbound network traffic; | ネットワークトラフィック |

| (b) creation, modification or deletion of users of the relevant entities’ network and information systems and extension of the permissions; | 情報システムやネットワークでのユーザの作成、変更、削除、権限の変更 |

| (c) access to systems and applications; | システムやアプリへのアクセスログ |

| (d) authentication-related events; | 認証に関するイベント |

| (e) all privileged access to systems and applications and activities performed by administrative accounts; | システムやアプリケーションに対する特権アクセス、管理者による操作 |

| (f) access or changes to critical configuration and backup files; | 重要な設定ファイル、バックアップファイルへのアクセス、変更 |

| (g) event logs and logs from security tools, such as antivirus, intrusion detection systems or firewalls; | アンチウイルスやIDS、ファイアウォール等のセキュリティ製品・ツールのイベント |

| (h) use of system resources, as well as their performance; | システム利用状況とパフォーマンス |

| (i) physical access to facilities; | 物理的な設備へのアクセス |

| (j) access to and use of their network equipment and devices; | ネットワーク機器やデバイスへのアクセスと利用 |

| (k) activation, stopping and pausing of the various logs; | 様々なログ(出力)自体の有効化、無効化、一時停止 |

| (l) environmental events. | 環境に関するイベント |

おおよそ過去のガイドラインからピックアップしており、PCI DSSとの類似点も多くみられます。この中には「環境イベント (Environmental Events)」(サーバーの温度などハード面への外部要因の記録)といった新しい要素も含まれ始めており、こういった新たな要素は、確実に今後他のガイドラインでも転記されていくと思われるため、様々なガイドライン、フレームワークの動向には継続して注目が必要です。