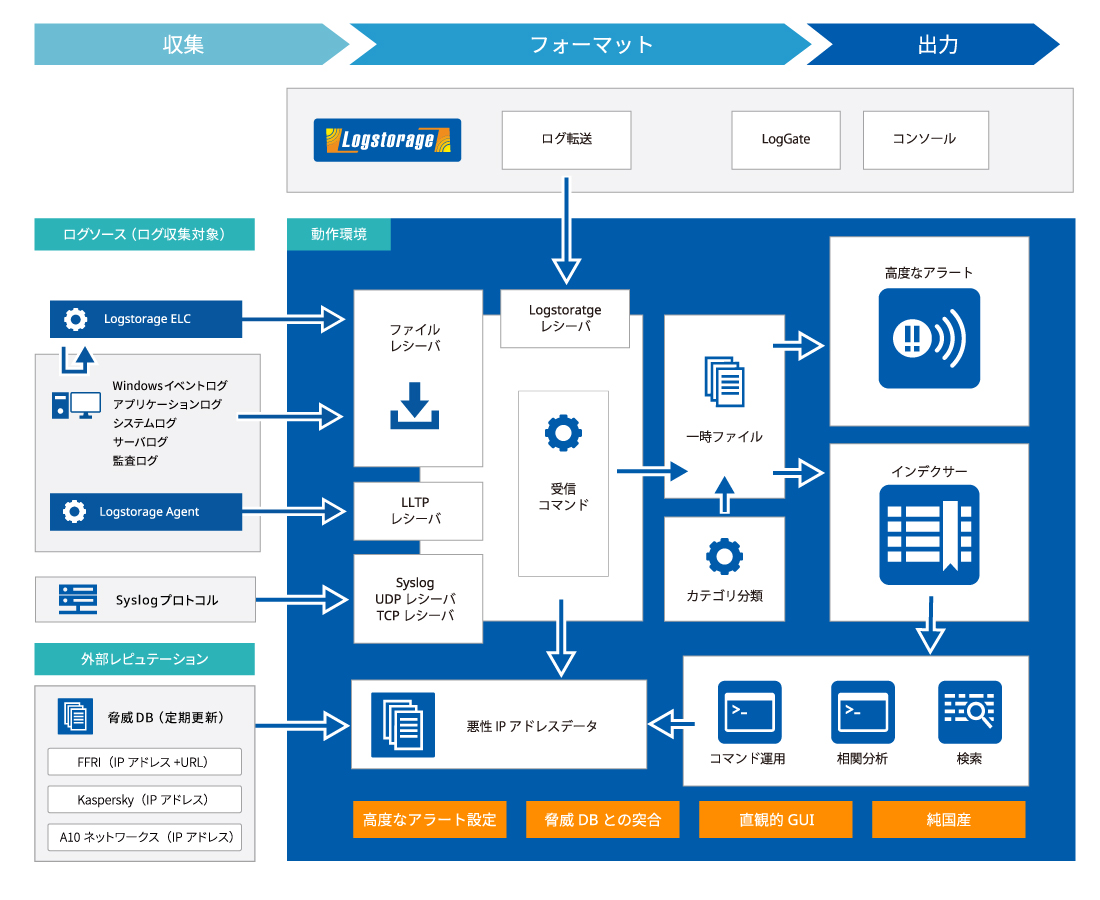

システム概要

Logstorage-X/SIEM(ログストレージ・エックス・シーム)は、企業内のあらゆる情報システムから出力されるサーバーやネットワーク機器等のログデータを収集し、セキュリティ脅威となる事象をリアルタイムに検知・分析するシステムです。

収集

Logstorageは、多様な収集対象のログ管理をサポートしています。システム環境やログの特性に合わせ、複数の収集方式を組合わせることができます。

| 収集先 | 収集方法 |

|---|---|

| ファイルレシーバ | Logstorage ELCが、ログを定期収集、ファイルレシーバが、ファイル共有されたログを定期受信 |

| ファイルレシーバが、ファイル共有されたログを定期受信 | |

| LLTPレシーバ | Logstorage Agentが、ログをリアルタイム収集、LLTPレシーバにリアルタイム送信 |

| Syslog UDPレシーバ | Syslogレシーバが、Syslogプロトコルをリアルタイム受信 |

| Syslog TCPレシーバ | |

| Logstorageレシーバ | Logstorageレシーバが、Logstorageから転送されたログをリアルタイム受信 |

Logstorage Agentは、集中管理ツールによって集中管理することができます。

Logsource Controller

ログの収集実績例はこちらからご確認いただけます。

収集実績一覧

フォーマット

X/SIEMは、まず受信したログを「受信コマンド」と「カテゴリ分類」でフォーマットし、一時ファイルとして保管します。その後「高度なアラート」と「インデクサー」は、この一時ファイルを参照し、即時アラートの発報、もしくは分析対象のデータとして格納します。

| 設定名 | 設定できる内容 |

|---|---|

| 受信コマンド | レシーバーがログを受信した時点で、 ログに、フィルタや情報の追加、編集などを行います。 |

| カテゴリー分類 | レシーバーがログを受信した時点で、 ログに、事前に設定した「カテゴリー定義」を付与します。 |

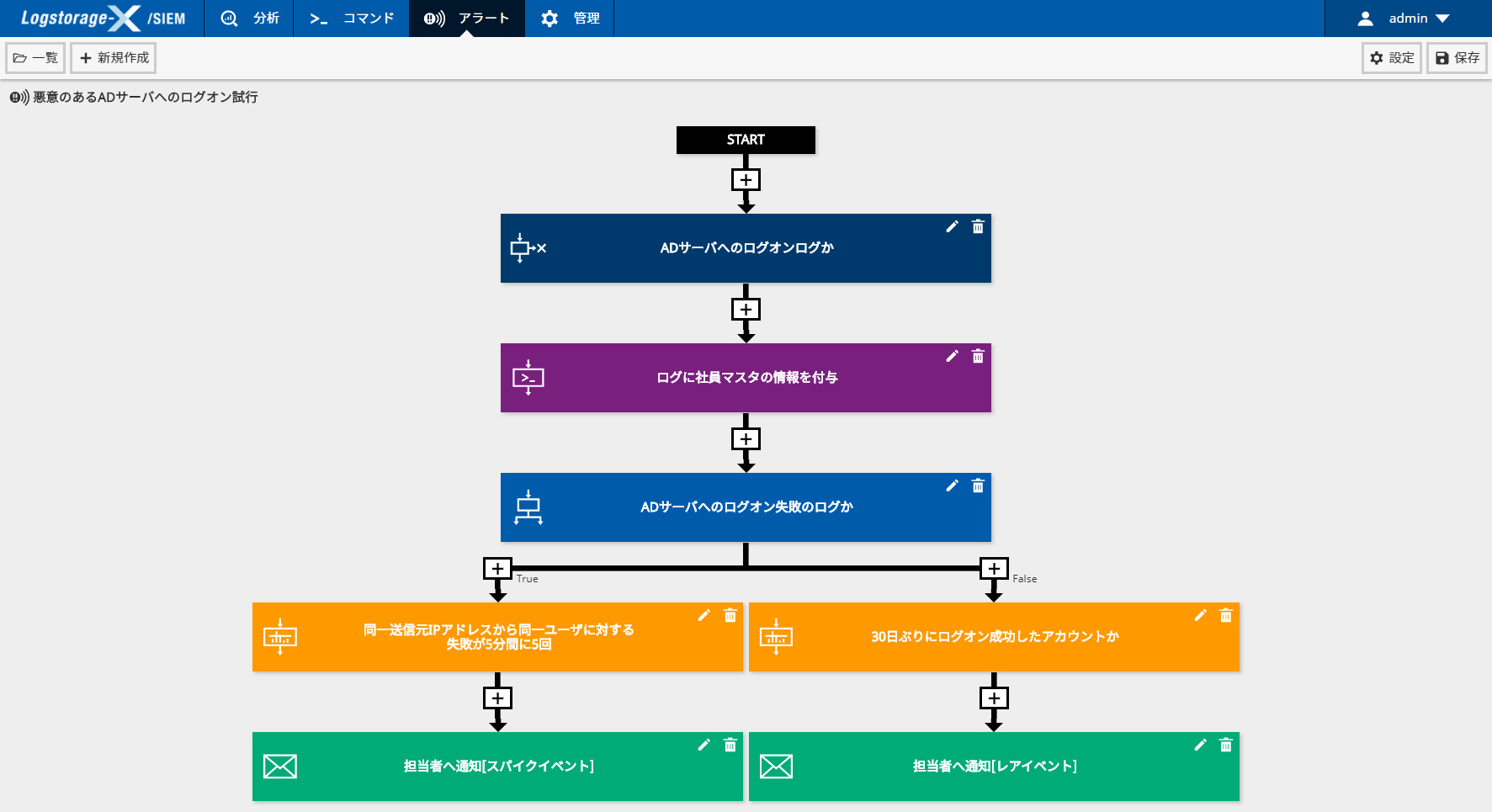

高度なアラート

高度なアラートの「アラート設定」は、フローチャート形式で設定、管理できます。

条件を入力する分岐の「箱」は、以下の5種類です。

| 分類名 | 概要 |

|---|---|

フィルタ | 指定したコマンドの条件にマッチしたログのみ後段の処理に渡します。マッチしないものは破棄します。 【例】特定のサーバーへのアクセスは例外として評価対象外としたい。 |

分岐 | 指定したコマンドの条件にマッチしたログとしなかったログに分離し、後段にて別々の処理を実行させます。 【例】管理者と一般ユーザーで処理を分けたい。 |

コマンド | X/SIEMが提供するコマンドを利用し、ログに対する操作を行います。 【例】ユーザーマスタと突合したい。 |

検出 | 特徴的なアルゴリズム(スパイクイベント、レアイベント、ゼロイベント)に基づき、ログを検出します。 【例】1分以内に10件のログイン失敗を検出したい。 |

通知 | メール、UDP、外部コマンドのいずれかを利用し、ルール定義における終点として定義されます。 【例】管理者にアラートとして、メールで発報したい。 |

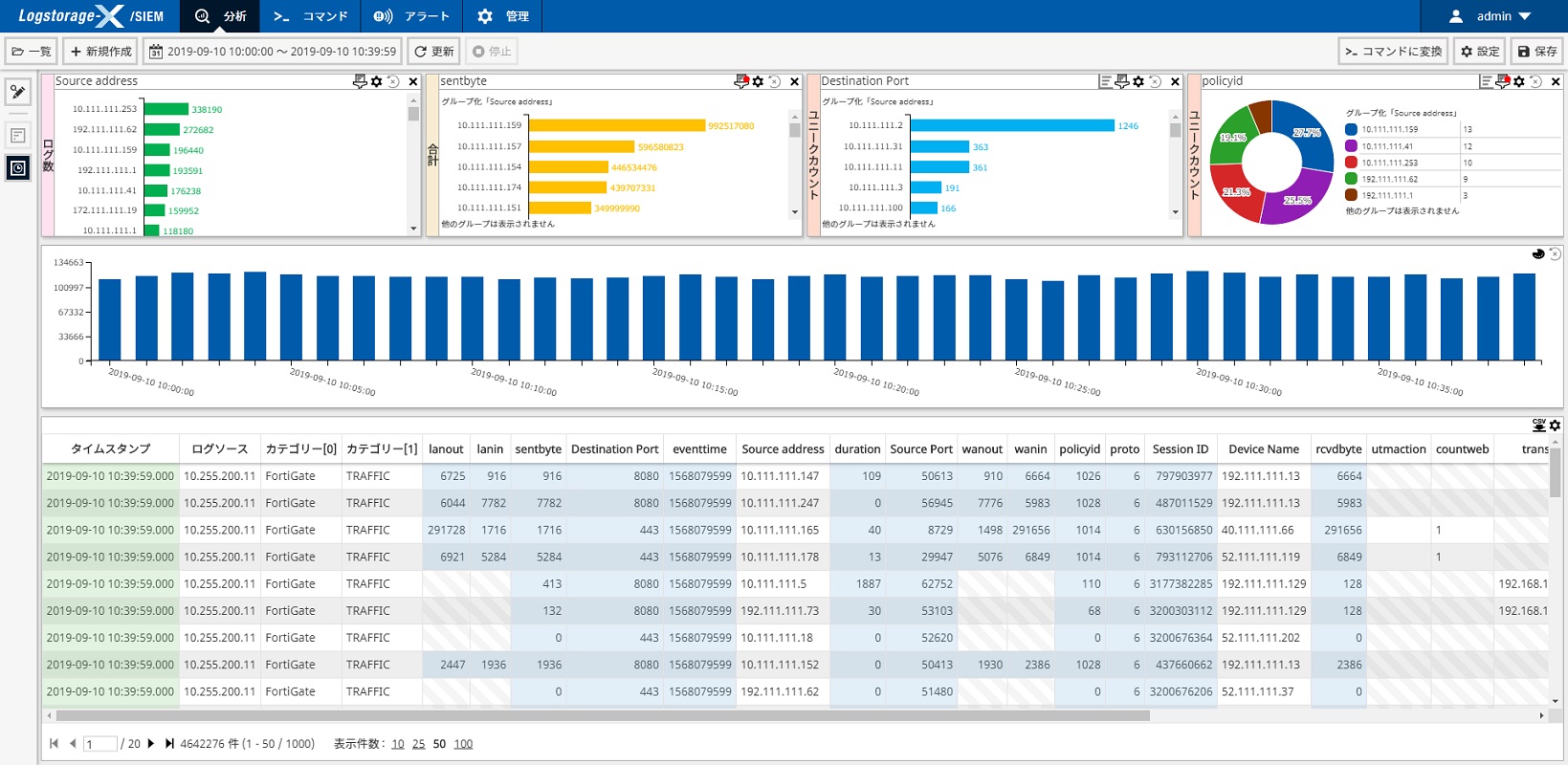

分析

リアルタイムにログの状況を集計やタイムラインのグラフを一覧で確認できます。グラフや一覧の値をクリックすることでドリルダウンが可能です。

ライセンス体系

Logstorage-X/SIEM は、ログの受信量に応じたライセンス体系を用意しています。スモールスタートも可能ですので、お気軽にご相談下さい。