近年、内部不正やランサムウェア攻撃など、さまざまなインシデント事例が多発しています。「脅威を完全に防ぐことは難しい」「脅威はすでに内部に潜んでいることを前提とした対策が重要。それにはログが欠かせない」こうした認識は、情報システム部門において常識となりつつあります。実際、セキュリティ対策の一環として、PC操作ログやサーバログなどを取得している組織は多いのではないでしょうか。

しかし、ランサムウェア攻撃を筆頭に、ログを十分に活用できていない組織は少なくありません。例えば、2024年にランサムウェア被害にあった企業の約73%が、必要なログが利用できなかったという調査結果も出ています(出典元:令和6年上半期におけるサイバー空間をめぐる脅威の情勢等について)。

ログが利用できない場合、インシデントの状況を正確に把握できず、的確な対応を行うことが困難になります。その結果、脅威の封じ込めや復旧対応に遅れが生じ、被害が深刻化します。本記事では、実際のインシデント被害を例に挙げ、なぜログが活用できなかったのか、どんな対策が有効なのかについてご紹介します。

インシデント事例と共通点

ログの管理不足が指摘された事例や、ログが活用できずに被害が深刻化した事例をご紹介します。その後、それらの事例の共通点を確認します。

事例1

概要

・被害組織:某情報通信会社

・攻撃手法:内部不正(情報漏えい)

主な被害

・数百万件に及ぶ個人情報の流出

・顧客である自治体から、最大6か月間の指名停止処分(入札や契約対象から外される)

・被害組織の社長が引責辞任

令和4年1月から3月に、被害組織は顧客から「不審な投資の勧誘電話があった。自身の個人情報が流出しているのではないか」との問い合わせを複数受け、調査を実施。その結果、コールセンターシステムの運用保守業務を担当していた派遣社員が、約10年間にわたり数百万件の個人情報を不正に持ち出していたことが判明しました。

約10年間にわたり不正行為が見逃され続けた背景には、ログ管理の不備が影響しています。被害組織の管理規定では、「アクセス記録等の定期的な分析・監視」が求められていたにもかかわらず、実際には適切に実施されていませんでした。

もし、規定通りにログを分析・監視していれば、 不正行為の兆候を早期発見できた可能性があります。例えば、サーバのアクセスログを定期的にレポーティングしていれば、顧客情報ファイルに頻繁にアクセスしている不審なユーザの存在に気づくことができていたかもしれません。

事例2

概要

・被害組織:某医療機関

・攻撃手法:ランサムウェア攻撃

主な被害

・医事サーバーダウン、電子カルテが利用不可

・約2か月の業務停止、救急患者の受け入れ中止

・システム再構築に1,000万円、データ復旧会社に7,000万円を支払う

ある日、病院内のプリンターから突然「データを窃盗・暗号化した」という内容の文章が大量に印刷されました。その後、電子カルテの不具合やランサムウェア感染等を確認。記者会見、医事サーバーダウン、2か月の業務停止などに発展し、医療業界で大きな注目を浴びた事例となりました。

本事例では、VPN装置の脆弱性を悪用されて侵入された可能性が高いとされています。しかし、被害組織では、病院内ネットワークにおける脅威を評価しておらず、十分な対策が講じられていませんでした。

その一つとして、ログ監視の不備が挙げられます。これにより、怪しい通信・操作に気づかず、攻撃を検出・遮断できませんでした。攻撃が遂行された後、 状況を把握するための調査を実施しました。しかし、VPN装置やWindowsなどのログが消失していたため、限定的な調査しか行えず、攻撃の全体像や原因を解明するには至りませんでした。結果として、的確な対応ができず、復旧に2か月以上の時間を要してしまいました。

事例3

概要

・被害組織:某港湾施設(重要インフラ)

・攻撃手法:ランサムウェア攻撃

主な被害

・コンテナターミナルシステムが3日間停止、4拠点の稼働停止

・船舶37隻、コンテナ2万本の搬入搬出が遅延

・システム復旧費用5,000万円、経済損失は数十億円規模(一部報道)

ある日、某港湾施設のターミナルシステム(コンテナターミナルの業務を管理するITシステム)の作動が停止。プリンターからランサムウェアの脅迫文が大量に印刷されました。その後、システム復旧を試みますが、サーバが再起動できないことが判明。物理サーバ基盤や仮想サーバが暗号化されており、約3日間にわたりコンテナの搬入・搬出が停止し、大規模な被害に発展しました。

本事例では、某港湾施設のターミナルシステムが攻撃を受け、サーバ上のデータがすべて暗号化されました。攻撃の侵入経路については、VPN機器を経由した可能性が高いと推測されています。

本来であれば、侵入経路を特定するためにVPN機器のログを確認する必要があります。しかし、これらのログが保存されていた仮想サーバーは攻撃により暗号化され、確認できない状態となりました。さらに、当該サーバーはバックアップ対象外だったため、ログデータの復旧も行えず、侵入経路や原因究明の調査を行うことが難しい状況に陥りました。その結果、状況把握が遅れ、復旧にかかる時間・費用が大幅に増加したと指摘されています。もし、日頃からログを安全なログ管理サーバに収集して、暗号化等で保管していれば、攻撃後もログを確認できたため、原因調査や復旧作業をより早く進められたはずです。

被害事例の共通点

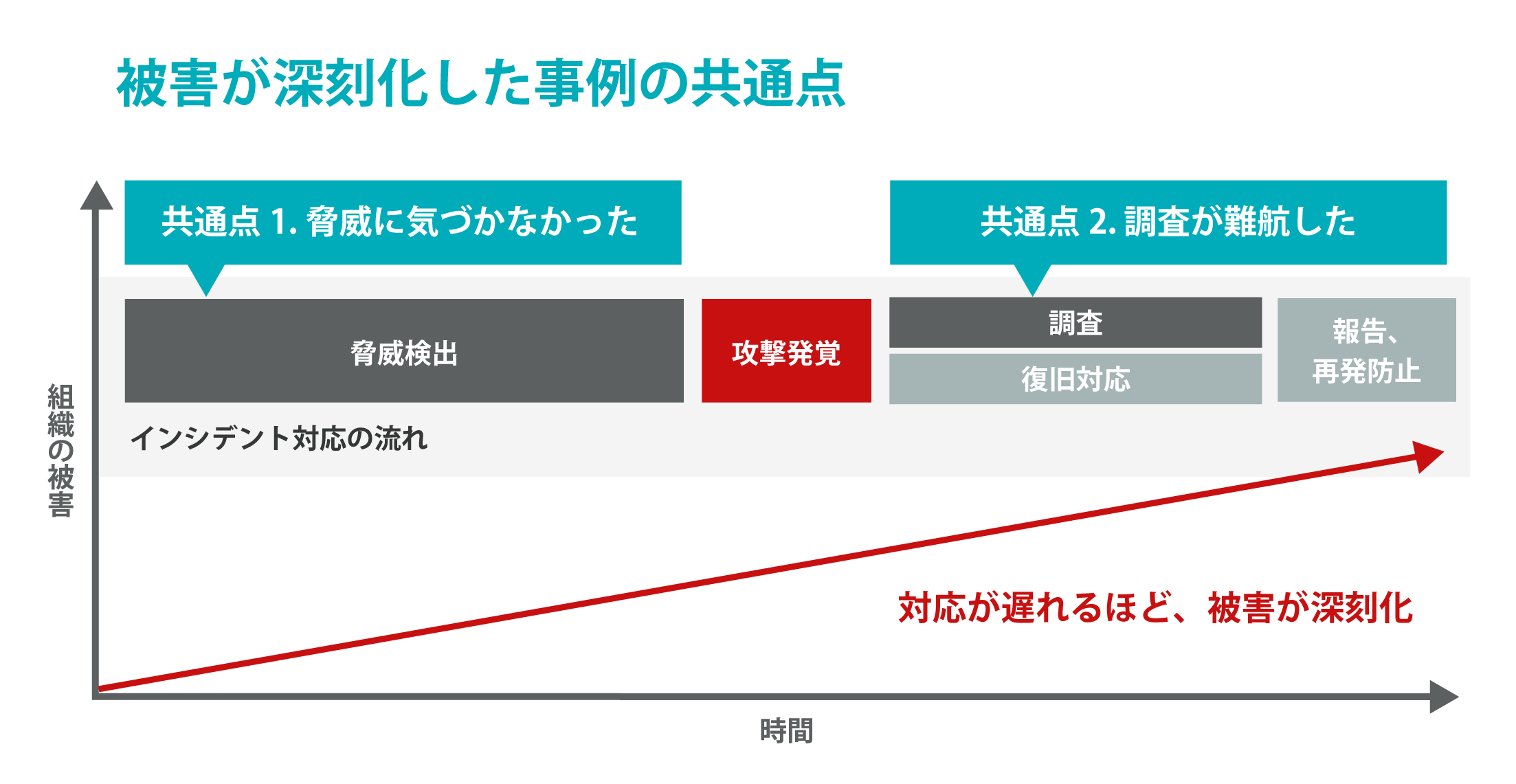

被害が深刻化した事例では、ログが活用できなかったという共通点があります。これにより「脅威に気づけなかった」「調査が難航した」などの問題が発生しました。

1. 脅威に気づかなかった

いずれの事例も、被害が深刻化して初めて、脅威の存在に気づきました。被害を抑えるためには、脅威を早期発見して、対応することが重要です。しかし、アンチウイルスソフト等では、内部不正やマルウェアを検出できないケースは少なくありません。こうした脅威を早期発見するためには、ログ監視が有効です。ログには「いつ、誰が、どこから、どこに、何をしたか」が記録されています。ログを日々確認することで、不審な操作・通信を早期発見できます。しかし被害組織では、ログを監視しておらず、不審な操作・通信を見落とし続けました。その結果、数百万件の個人情報漏えいやシステムダウン、データ暗号化などの深刻な被害に発展しました。

2. 調査が難航した

いずれの事例も、攻撃が発覚した後の調査が難航しました。この調査には、ログが欠かせません。しかし、被害組織ではログが暗号化・消失していたため、感染経路や影響範囲、原因などが特定できませんでした。その結果、的確な対応ができず、復旧が遅れて業務停止期間が延び、逸失利益が膨らみました。また、状況を正確に把握できないため、「的確な再発防止策を講じられない」や「関係機関や顧客に対して正確に報告できない」などの課題も生じました。

ログが活用できない理由

理由1.ログが点在している

ログは各システムに点在しています。ログを活用するためには、まずそれらを集める必要があります。しかし、この作業には多くの手間と時間がかかります。特に「収集対象が多い場合」や「全国に拠点があり、各地でログを管理している場合」には、その負荷が増大します。情報システム部門の人材不足が深刻化する中、定期的にログを集め続けることは、容易ではありません。

理由2.ログが消失している

攻撃発覚後、数か月から数年前までさかのぼってログを調査します。しかし、過去のログが消失しており、調査自体ができないケースは少なくありません。ログが消失する原因としては、攻撃者による削除、ログ出力システムのログ保管期間の経過、ディスクの逼迫・破損、サービス障害などが挙げられます。これらからログを守り続けることは、想像以上に難しいです。「ランサムウェア被害にあった企業の約72%が、必要なログが利用できなかった」という調査結果からもそのことが伺えます。

理由3.ログが分析できる状態になっていない

ログは可読性が悪く、その意味を理解するだけでも大変です。また、必要な情報がログに含まれていないことも多く、他のログやデータと突き合わせて、初めて意味が見えることも少なくありません。さらに、システムごとにログの形式がバラバラです。ログを分析するためには、ログデータの前処理を行い、統計処理・分析できる形に整える必要があります。しかし、この作業には、高度な専門知識や多くの工数が必要になります。

インシデント被害を抑える鍵は「統合ログ管理」

インシデント被害を抑えるためには、迅速な対応が鍵です。その実現には、ログを活用した脅威検出と調査が欠かせ

しかし、ログをそのままの状態で放置していると、以下の理由から、いざというときにログを活用できません。

・ログが点在している

・ログが消失している

・ログが分析できる状態になっていない

このため、ログを活用するためには、日頃から適切に管理しておくことが大切です。

ログ管理の段階には大きく分けて、未管理、個別ログ管理、統合ログ管理があります。

この中で、最も効果的なのが「統合ログ管理」です。

統合ログ管理を行うことで、システム全体を俯瞰した監視や調査が行えるようになります。これにより、脅威の早期発見や迅速な復旧対応などが可能になります。