皆様は「情報漏えい」という言葉を聞いたことがあるでしょうか。もし、セキュリティ関連のニュースを追っているような方であれば、毎日のように聞いていると思います。そうでなくても、多くのメディアでは非難や被害の大きさとともに喧伝されるため、大抵の人であれば、情報漏えいは「対策が必要なもの」だと理解しているのではないでしょうか。

しかし、「どの情報が、なぜ漏えいし、どのような問題が発生しうるのか」や「どのように対策を行えばよいのか」については、わからない方もいらっしゃるかと思います。本記事では、そんな「情報漏えい」についてお話します。本記事をお読みいただくことで、セキュリティについて考えるきっかけとなれば幸いです。

「情報漏えい」とは?

「情報漏えい」とは、「内部にとどめておくべき情報」が外部に漏れてしまう事態を指します。内部にとどめておくべき情報は、「個人情報」と「機密情報」の2種類に分けることができます。

「個人情報」は、情報に含まれる氏名や生年月日などによって特定の生存する個人を識別できる情報全般を指します。近年では、本人特定可能な音声記録情報や映像、指紋や虹彩などの生体情報などにも焦点が当てられています。企業においては、組織に所属する従業員の情報やお客様よりご提供いただいた形として保持していることが多いです。個人情報は、法律上において「個人情報保護法」の第二条でも定義されています。

第二条 この法律において「個人情報」とは、生存する個人に関する情報であって、次の各号のいずれかに該当するものをいう。

一 当該情報に含まれる氏名、生年月日その他の記述等(文書、図画若しくは電磁的記録(電磁的方式(電子的方式、磁気的方式その他人の知覚によっては認識することができない方式をいう。次項第二号において同じ。)で作られる記録をいう。以下同じ。)に記載され、若しくは記録され、又は音声、動作その他の方法を用いて表された一切の事項(個人識別符号を除く。)をいう。以下同じ。)により特定の個人を識別することができるもの(他の情報と容易に照合することができ、それにより特定の個人を識別することができることとなるものを含む。)

二 個人識別符号が含まれるもの

「機密情報」は、企業が外部に流出することを避けるべき重大な情報全般のことです。例えば、経営状況を示す資料や新製品の開発情報、取り扱い商品の設計書、独自の技術情報などが該当します。

大きな括りで言えば「個人情報」も「機密情報」に含まれますが、異なる点もあります。例えば、個人情報の漏えいにおいては、「改正個人情報保護法」によって、個人情報保護委員会への報告及び本人への通知が義務化されていることが挙げられます。そのため、業務上での扱いも異なる場合が多く、対策を別にして考えているケースが多いです。とはいえ、外部に漏えいした場合、企業や組織はもちろんのこと、様々な関係者に悪影響を及ぼすという点において違いはありません。

情報漏えいの影響

情報漏えいが起きてしまったら、どのような悪影響が懸念されるでしょうか。主な影響をご紹介します。

情報の悪用による悪影響

漏えいした情報に個人情報が含まれている場合、犯罪者間で売買され、複製されることで継続的に悪用される懸念があります。クレジットカードの不正利用や詐欺といった犯罪の標的にされる原因となっています。

事業運営への悪影響

機密情報には、経営情報や営業戦略、商品の設計や仕様が含まれます。漏えいした場合は、「競合他社に簡単に類似商品を作られてしまう」や「ノウハウや顧客が奪われてしまう」など自社の事業運営に問題をもたらすリスクがあります。

社会からの信用や信頼の損失

情報漏えいの発覚・拡散は、顧客や取引先、社会からの信用毀損に繋がります。違反や事故をきっかけに、第三者から風評被害を受けるケースも少なくありません。結果として、社会からの信用や信頼を失えば、企業の存続も不確かなものとなり得ます。

損害賠償や法的対応による金銭的損失

情報漏えい事故で被害者や被害企業に損失が発生したら、損害賠償を請求される場合があります。実際、国内でも過去に大規模な個人情報漏えい事故が発生し、企業が損害賠償を行った事例が複数存在します。また、個人情報保護法をはじめとした法に基づいた罰金が発生するケースも多いです。

多大な事後対応が必要

情報漏えいが発覚した後は、様々な事後対応を行う必要があります。例えば、復旧作業や原因調査、再発防止策の策定、顧客からの問い合わせ対応、お詫びの対応、報道機関への対応、監督官庁への報告といった具合です。これらには、膨大なコストと労力が伴うことも珍しくはありません。状況次第では、本来の業務を停止せざるを得ない場合もあります。

情報漏えいの主な原因

情報漏えいの原因は多岐にわたりますが、いくつかの種類に分類することができます。

セキュリティ軽視・無関心

「ウチには見られて問題のある情報なんかない」という人は、さすがに見かけなくなってきました。しかし、セキュリティを無駄なコストや手間と考えており「扱っている情報の中に大切な情報資産が含まれている」と認識していない人が散見されます。

よくある例としては、「セキュリティの重要性を理解していても、何をすればよいかわからない。すぐにどうこうなるわけじゃない」と後回しにしてしまい、情報漏えいが発生するケースです。意識問題のため最も基本的な話ではありますが、突き詰めると最も難しい部分なのかもしれません。

リテラシー不足

知識不足により生じる情報漏えいが該当します。セキュリティは複合的な知識が必要であることが多く、うつり変わりも激しい分野です。しかし、キャッチアップするための努力は必要です。人事面でも育成や採用、ポジション管理など企業努力が求められます。従業員への教育を怠ったために、インシデントが発生するケースも珍しくはありません。

ヒューマンエラー(管理漏れ・誤操作・誤送信・誤廃棄・紛失など)

誤った操作や設定をしてしまったがために、情報漏えいが発生するパターンです。人間である以上、どうしてもヒューマンエラーを避けることはできません。システムは継続的に発展していくことからも、設定ミス、誤操作、誤送信を根絶することは難しいでしょう。また、「誰が管理しているかよくわからない」「誰かが管理しているだろう」と思い込んでいるサービスや機器がメンテナンスされないまま放置され、セキュリティホールとして重大なインシデントにつながるパターンも存在します。

これらのやっかいな点は、ヒューマンエラー自体をなくすことができないことに加え、対策自体も人依存のため、すぐに陳腐化するか、確認の多重化などにより、コストや手間が大きくなりやすい点が挙げられます。

不正な持ち出し・盗難(内部犯行)

従業員や退職者が、個人情報や機密情報を不正に持ち出したり、アクセスしたりするパターンです。この項目の恐ろしい点は、被害が広範囲に及びやすい点です。その理由として、加害者は内部事情を知っているため、情報を得やすいことや情報の価値を理解していることが挙げられます。他にも、怨恨や悪意が強いことも理由の一つとして挙げられます。また、対策を練っていない場合、加害者は未対策であることを理解しているため、不正発覚のリスクは低いと考えるかもしれません。

外部からの攻撃(外部からの犯行)

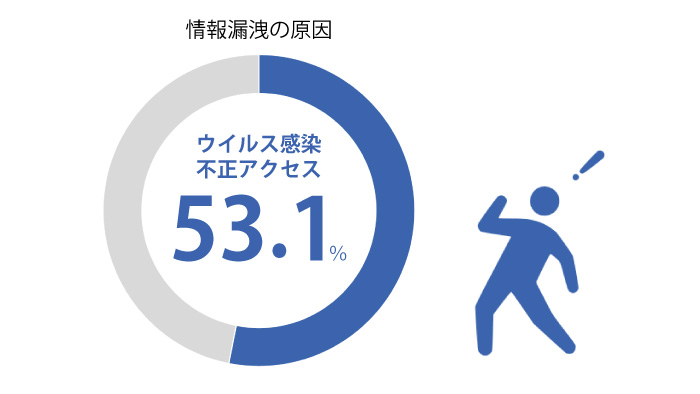

第三者からの攻撃が原因となるセキュリティ事故です。外部より何らかの仕組みを利用し、不正にシステムに侵入されるため、情報漏えいにつながる他、データの破壊や改ざんが行われてしまいます。中でも注意したいのが、マルウェアなどのウイルス感染と不正アクセスです。東京商工リサーチによると、国内における2023年の情報漏えい・紛失の原因の最たるものは「ウイルス感染、不正アクセス」とされています。具体的には、全体の半数以上の53.1%が「ウイルス感染、不正アクセス」であるという結果が出ています。

そのため、本項目はもっとも、遭遇頻度が高い脅威の一つである可能性高いと考えられると同時に、最も防ぐことが難しい脅威である懸念があります。

情報漏えい対策と考え方

情報漏えい対策と考え方についてですが、「情報漏えいを起こさないことを考え、不正なアクセスなどを防ぐことを主眼に置いた対応」と「情報漏えいが発生した後、事実確認を行い、被害を最小化、再発防止、説明責任を全うすることを考える事後対応」の2つが基本となります。

事後対応も重要であるという事実

事後対応を考えるにあたりよく出る疑問の一つとして、「事後対応まで深く考える必要があるのか?」という点です。結論から申し上げると、事後対応も同様に重要になります。これはどれだけ事前に対策を行っていたとしても、完全に防ぎきることは難しいからです。その理由として、以下が挙げられます。

- 取り扱う関係者、システム、情報自体が複雑になっているため、完全な統制が困難

- 設定や操作のミスなど人の不注意をゼロにすることは不可能

- 悪意ある内部犯行の増加

- 外部からのサイバー攻撃の複雑化、高度化

いつかは情報漏えいが発生するということを想定し、事後対応を含めた対策を考えなければいけません。大量のリソースを用いて防衛対策のみを行ったとしても、事後対応を怠ったがために「ずさんな対応」と揶揄され、信頼を大きく損ねてしまうケースは珍しくはありません。一方で、事後対応を適切にしていたからこそ、真摯な対応を行ってくれたとして、信頼の毀損を最小化できたというケースも確認される様になりました。

ここで言いたいのは、事後対応も重要であり、リスクを正しく分析評価し、コスト、リターンのバランスを考えながら適切な対応と準備を行う必要があるということです。

情報漏えい対策例

情報漏えい対策は具体的にどんなものがあるのでしょうか。一例をご紹介します。

従業員にトレーニングを実施する

社員の情報漏えいへの意識を高めるために、従業員にトレーニングを実施することが大切です。サイバー攻撃の手口について最新の情報を共有し、何気なく扱っている情報が情報資産であることを認識させることで、不要なリスクを最小化します。

また、大前提となるセキュリティポリシーやルールを周知し、遵守させることも重要です。ポリシーやルールを適切に運用することで、他の情報漏えい対策の効果も大きくなるからです。加えて、事後対応という観点から情報漏えいが発生したときの対処方法などを事前に周知しておくことで、情報漏えい時にスムーズに対応できるようになります。

セキュリティ対策製品の導入と適切な運用

アンチウイルスソフトやFW、IPSなどと言ったセキュリティ製品を用いて多層防御構造を実現すべきです。多層防衛とは、何重にもわたってスキのない防御策を講じることをいいます。高機能な製品であっても単体であれば、防御できる範囲や条件は限定的になってしまうので、様々なレイヤで防御することが重要です。

多数のセキュリティ製品を導入すると、管理への運用負荷が大きくなりますが、最近はそれらを統合して監視するソフトウェアなども出てきており、計画的に導入すれば、情報漏えいを防止する大きな力となるでしょう。

強固な認証方式と適切な管理

クラウド化が進み、多層防御の概念だけでは心細いケースが増えており、認証方式や認証に関連する情報の重要性が更にあがりました。利便性を損なわない範囲でセキュリティのレベルが高い認証方式を採用すると同時に管理についても配慮しなければなりません。例えば、クラウド上のサービスについては、可能な限り2要素認証を有効化し、退職者など不要なアカウントや不要な権限は可能な限り素早く削除、停止を行い必要最小限に保つ運用体制が必要です。

脆弱性がないか定期的に確認し、システムを常に最新の状態に更新

システムを構成するコンポーネントは、特別な理由がない限り最新版にすることが基本となります。大抵のシステムの脆弱性は、バージョンアップすることで解決するケースが多いからです。また脆弱性の公開後、ユーザが対策するまえに攻撃者は脆弱性に対する攻撃を試行します。そのため早めに対応することが望まれています。

ユーザの操作やシステムの動きを記録し、監視、監査を実施

セキュリティ製品では、システムの正常性を利用した不正操作や内部犯行を検知・防御できないケースがあります。そこで、「いつ誰が何をやったか」「システムはどのような処理をしていたか」がわかる記録をログとして出力することが大切です。それらのログを利用して、情報漏えいが起きていないかを監視・監査する必要があります。また、情報漏えいが発生した際に迅速かつ正確な事実確認を行い、原因と被害範囲を特定することで、被害拡大を防ぎ再発防止に繋げることができます。

情報漏えい対策は多数ありますが、入口対策・内部不正・出口対策のそれぞれに対して一つ以上の対策を行い、そのうえでトレーニングを実施することが望ましいです。難しい判断を求められるかと思いますが、リスクとリターンを鑑みて、自身の環境に適切な施策を選択し対策することが重要です。

情報漏えい対策としてのログ管理

情報漏えいを完全に防ぐことは困難です。そのため、いかに被害を抑えるかを考慮する必要があります。そのためにも、正しい情報を収集し、いつ何が起きたかを正確に把握しなければなりません。影響範囲や被害状況を把握できれば対処することができますし、原因がわかれば再発防止に役立てることができます。「いつ何が起きたかを正確に把握する」ためには、システムから出力されるログを分析する必要があります。

しかし、システムが複雑かつ大規模になるほど、膨大なログと向き合うことになり、分析に多大な労力がかかります。そのため、セキュリティに必要なログ分析を無理なく行うためには、統合ログ管理システムが必要不可欠です。弊社製品「Logstorage」は、統合ログ管理を簡単に実現できる製品です。

Logstorageは、サーバやネットワーク機器など、企業内の情報システムから出力される大量のログデータを迅速・確実に収集し、安全に保管する純国産システムです。

2002年の販売開始以来、ログデータの収集・保管や分析・アラート出力を可能にする製品として、内部統制・情報漏洩・情報セキュリティ対策・システム障害対策・監査要件対応などの目的に応え続け、先進企業や官公庁など5,800社を超える導入実績をもち、統合ログ分野のデファクトスタンダードとなっている製品です。

【収集】テキスト形式で出力されるログは、すべて収集可能です。別途syslogサーバも不要です。

【保管】最大1/10に圧縮し、暗号化することで安全に保管できます。改ざんされた場合の検知も可能です。

【検知】システムの異常や不正処理をリアルタイムに捉え、シナリオに基づいてアラートの出力が可能です。

【分析】グラフィカルなUIで、クリック操作で直感的に、検索・集計・レポート操作が可能です。

Logstorageは、ログの検索や集計はもちろん、レポート出力機能が備わっています。他にも、様々なログ収集が実現する「Logstorage Agent」や、タイムシフト分析を行える「Insight」といった機能も備わっています。さらにログを圧縮保管できるため、システム全体のディスクを節約できます。このように、Logstorageを用いることで運用負荷を下げながら要件に柔軟に対応できます。

ご興味がございましたら、下記リンクから商品紹介ページをご確認ください。