ログ管理とは何か、なぜ必要なのか。ITシステムを運用するうえで、こうした疑問を持つIT管理者は少なくありません。本記事では、ログ管理の定義や必要性、収集・保管・活用の各プロセスについて解説します。

ログ管理とは

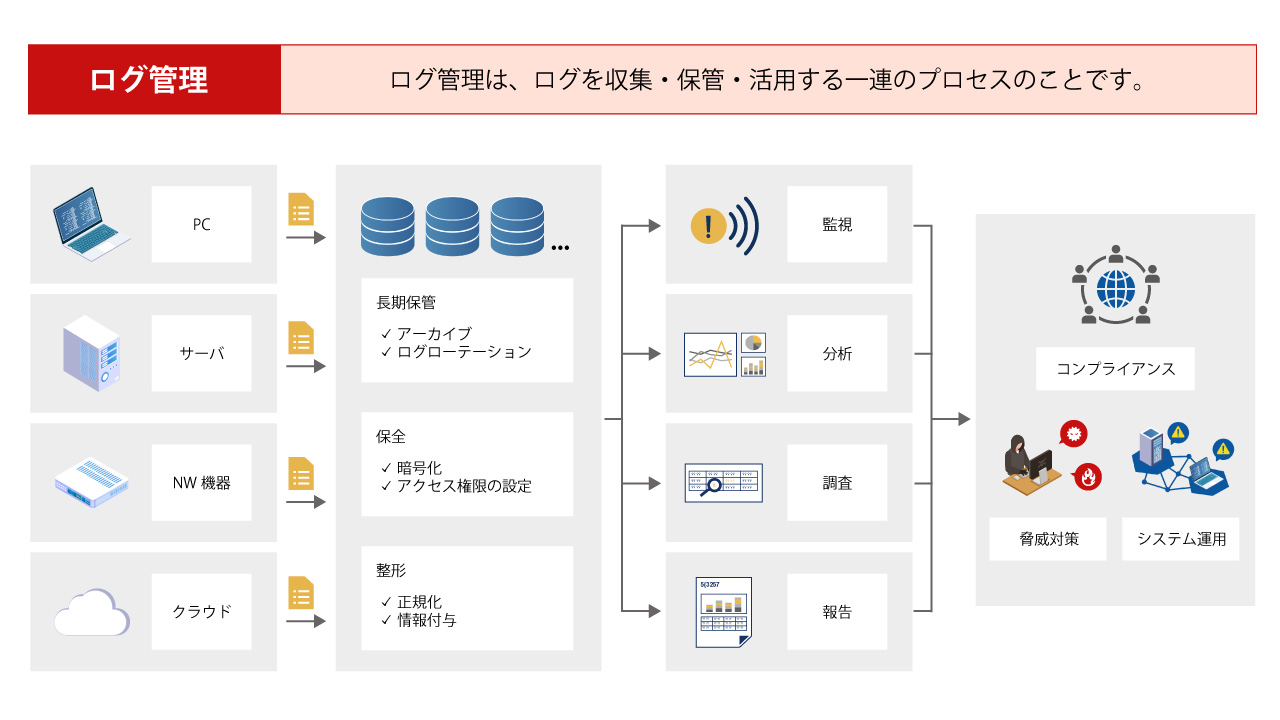

ログ管理とは、ログを「収集 → 保管 → 活用」する一連のプロセスのことを指します。以下では、それぞれのステップについて解説します。

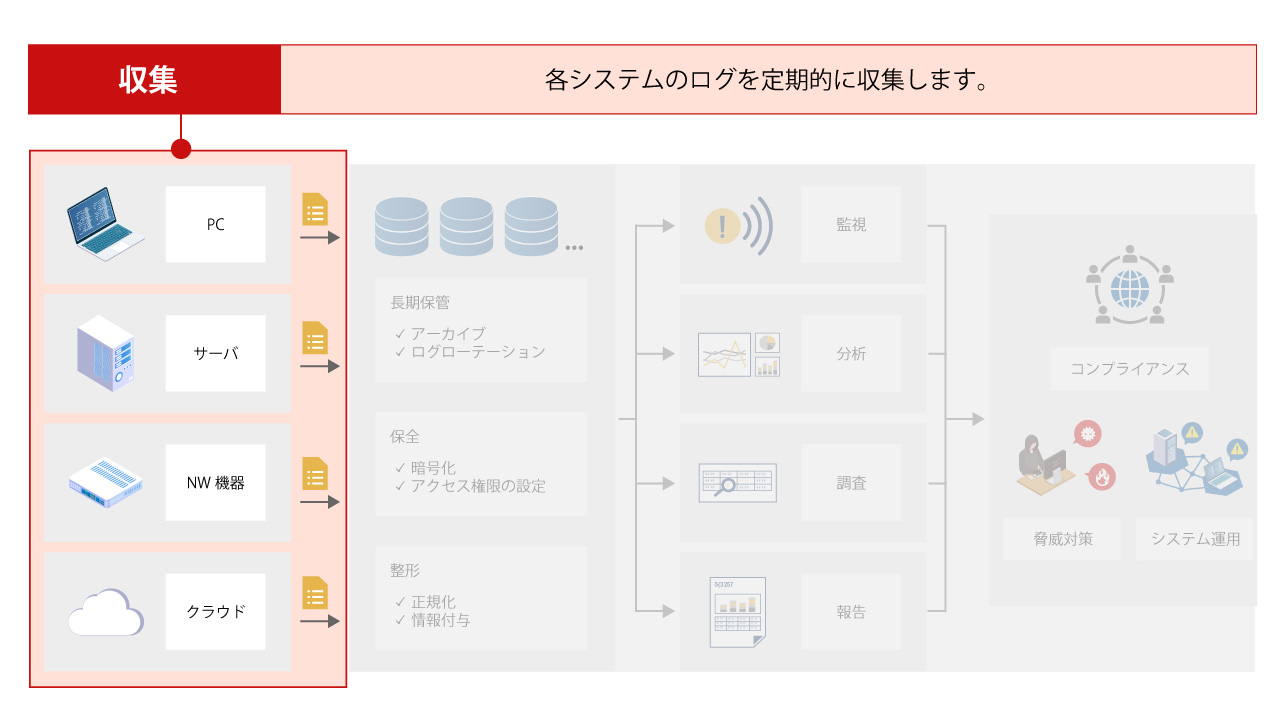

収集

ログ収集は、PC・サーバ・ネットワーク機器・クラウドサービスなど、各システムから出力されるログを定期的に集約するプロセスです。収集対象が増えるほど、ログの形式や出力方法は多様化します。形式がバラバラなまま各システムにログが点在している状態では、監査対応や障害調査、インシデント発生時の原因特定など、必要なときに必要なログを参照することができません。そのため、異なる形式のログを一か所に集約することが大切です。

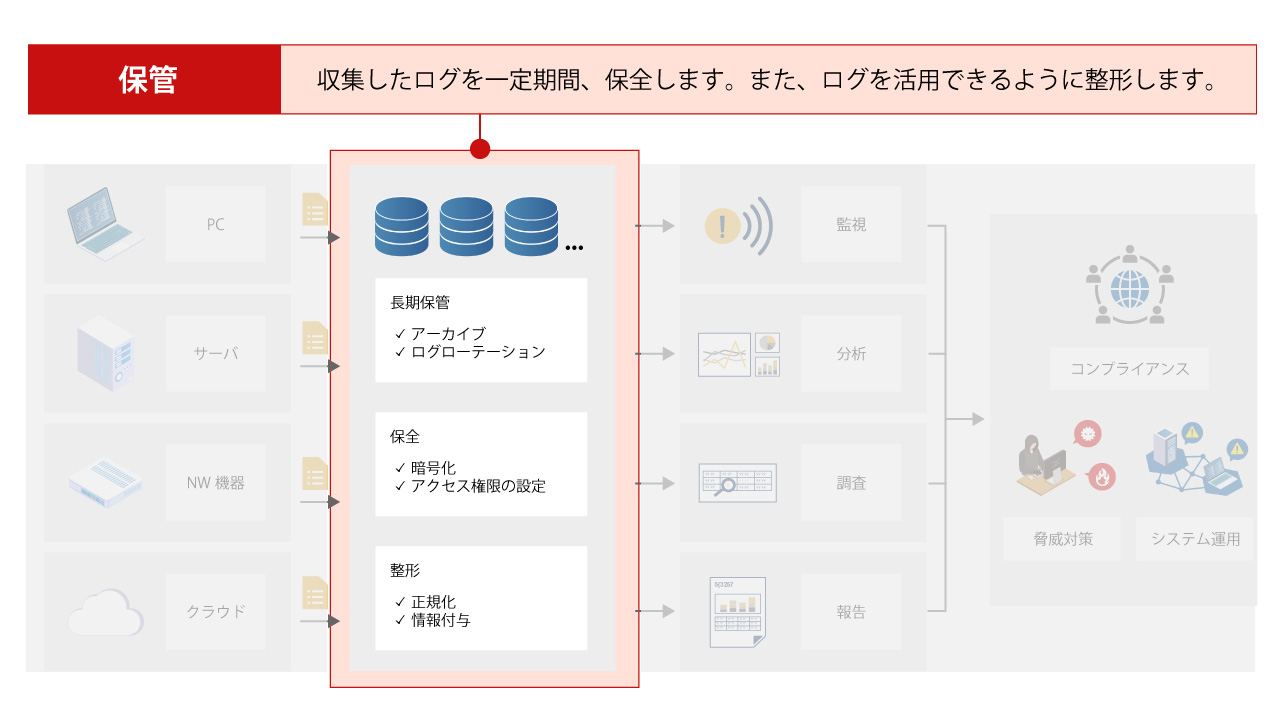

保管

ログ保管は、収集したログをセキュリティポリシーに基づき、一定期間保持するプロセスです。保管には、以下の3つの要素が含まれます。

- 長期保管:アーカイブやログローテーションにより、一定期間保管する(例:3年間)

- 保全:暗号化やアクセス権限の設定により、攻撃者によるログの改ざん・削除を防ぐ

- 整形:正規化や情報付与により、収集したログを分析に適した形式に変換する

これらの要素が欠けている場合、ログの完全性が損なわれて、インシデント調査や監査対応で証跡として利用できなくなる恐れがあります。そのため、ログ保管は単なる蓄積ではなく、活用を支える基盤として位置づける必要があります。

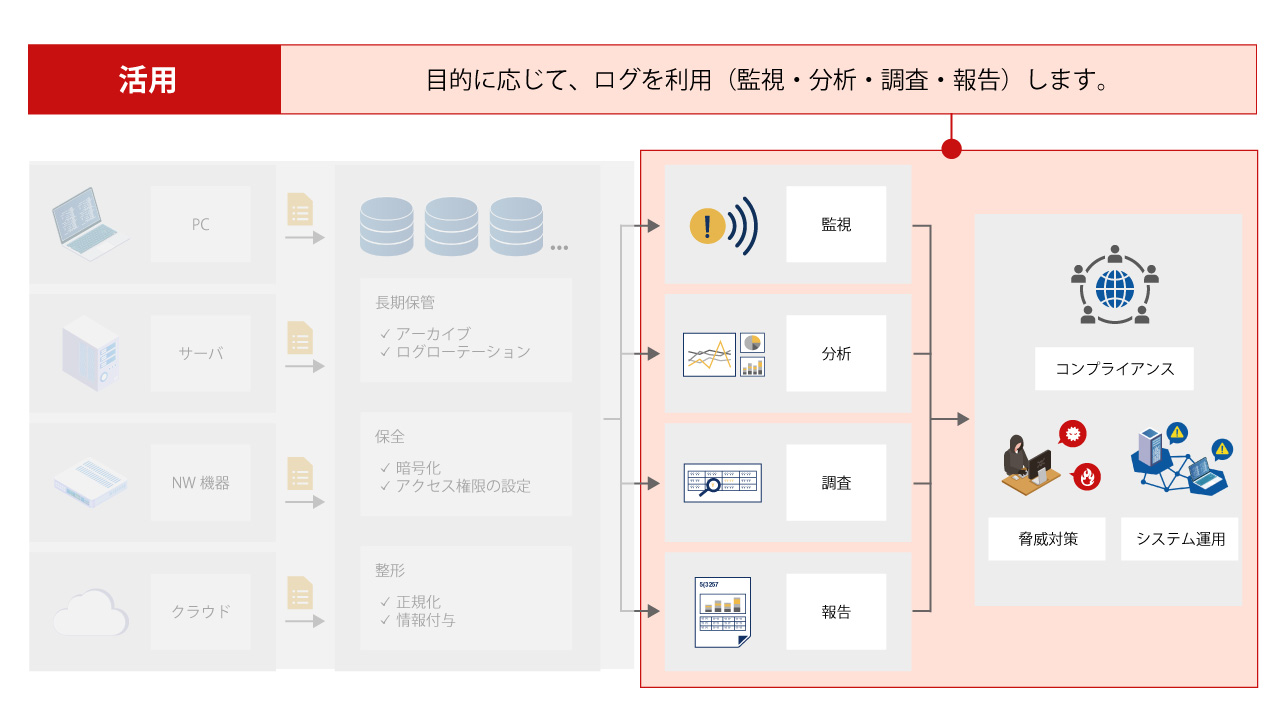

活用

ログ活用は、目的に応じて収集・保管したログを利用するプロセスです。具体例として、以下が挙げられます。

- 監視:ログをリアルタイムまたは定期的に確認し、不審な挙動や異常を検知する

- 分析:ログを集計・可視化して、攻撃の傾向やシステムの利用パターンを把握する

- 調査:ログをたどり、原因の特定や影響範囲の把握を行う

- 報告:ログの統計情報や分析結果をレポートとしてまとめ、監査対応や経営層への説明資料として活用する

上記により、脅威の早期発見やフォレンジック調査、障害の原因特定、セキュリティガイドラインへの対応が可能となります。

ログ管理の必要性

なぜ、ログを管理をしなければならないのでしょうか。

その理由は、管理されていないログは必要なときに利用できない状態に陥りやすいからです。「警察庁 令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」では、ランサムウェア被害を受けた企業・団体の79%で、ログが使用できない状態になっていたと報告されています。原因の上位は、犯人よるログの削除(35%)、暗号化(25%)、保存期間の経過(23%)です。このことから、出力されるログをそのまま放置している場合、有事の際にログを活用できない可能性が高いといえます。

セキュリティインシデント対応に限らず、システム運用や監査・コンプライアンス対応においても同様の課題が生じます。数十〜数百のシステムに散在するログを収集するだけで多大な時間を要し、その分、障害発生時の原因究明や監査対応での報告が遅延します。さらに、ログの消失により調査・報告そのものが困難になるケースも報告されています。

こうした背景のもと、必要なときにログを確実に活用するためには、日頃からログを管理しておくことが重要です。

具体的な方法や対策をまとめた資料をご用意しています。

フォーム入力後、すぐにダウンロードいただけます。

具体的な方法や対策をまとめた資料をご用意しています。フォーム入力後、すぐにダウンロードいただけます。

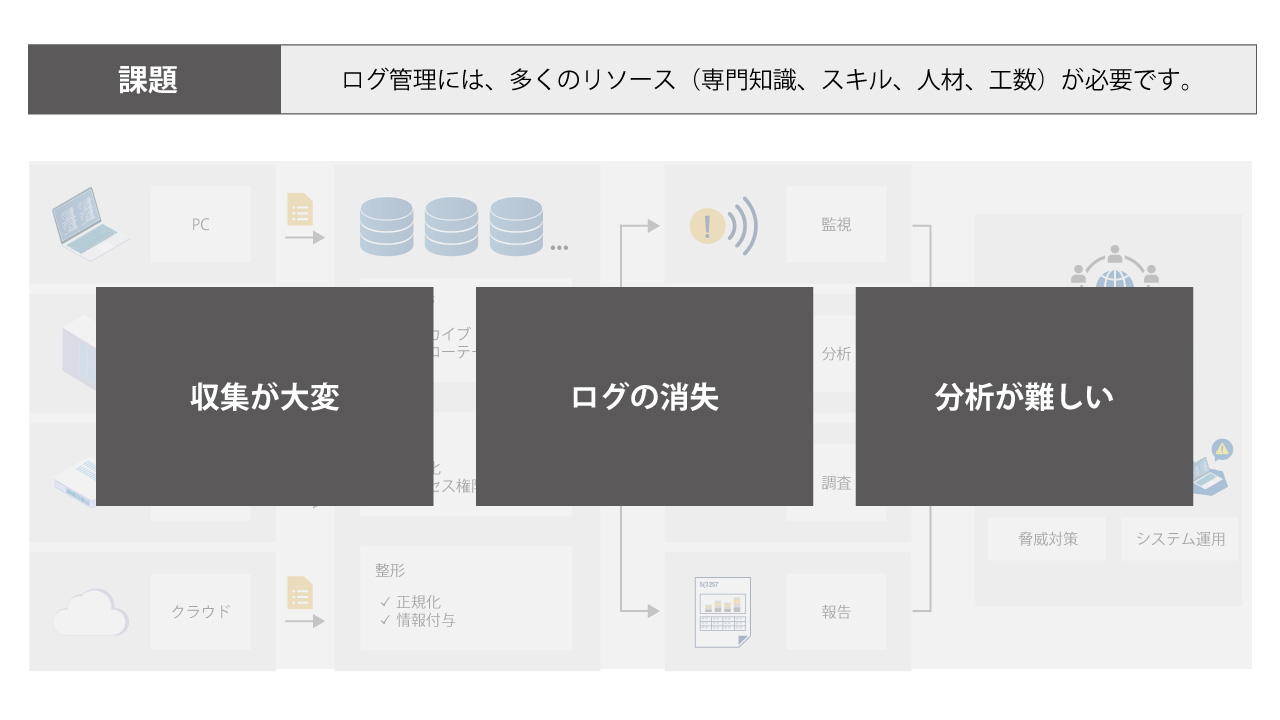

ログ管理の課題

ログ管理の重要性は理解していても、実際の運用では多くの組織が共通の課題に直面しています。以下では、ログ管理における主な課題をご紹介します。

収集が大変

ログを収集する際の課題として、以下が挙げられます。

1.ログが各システムに点在している

サーバ・アプリケーション・ファイアウォール・侵入検知ソフトなど、収集対象が多岐にわたるため、ログがITシステム上に分散して蓄積されます。

2.システム毎にログの取得方法が異なる

ログの形式や出力方法はシステムによって異なり、統一的な収集には個別の対応が必要になります。

3.ログ出力に対応していないシステムがある

ログ出力に標準対応していないシステムや、独自フォーマットでログを出力するシステムが存在します。こうしたシステムでは、ログの取得自体に個別対応が必要となります。

こうした状況では、特定のログを集めるだけで膨大な工数を要します。実際に、有事の際の調査では「どのサーバに何のログがあるか」の把握に時間を費やし、本来の原因究明や対応が後手に回るリスクがあります。

ログの消失

ログを保管する際の課題として、以下が挙げられます。

1.攻撃者による削除、暗号化、改ざん

攻撃者はログを改ざん・削除することで侵入の痕跡を消滅させようとします。攻撃者の侵入から発覚まで1年以上を要するケースも報告されており、その間にログが意図的に改ざん・消去されるリスクがあります。

2.保有期間の経過によるログの消失

システムによっては90日でログを自動破棄するものも存在します。攻撃者の潜伏期間がシステムの保管期間を超えた場合、調査に必要なログがすでに失われている事態が生じます。

3.ディスクの逼迫、破損

ログは継続的に蓄積されるため、放置することでディスクが逼迫します。また、物理的な破損によりログが消失するリスクもあります。

こうした課題に対応するためには、専用のログ管理サーバや外部ストレージにログを集約し、改ざん防止・長期保管の仕組みを整える必要があります。

分析が難しい

ログを活用する際の課題として、以下が挙げられます。

1.ログの可読性が悪く、内容が分からない

ログは難解なテキスト形式で出力されることが多く、専門的な知識がなければ内容を解釈することが困難です。

2.ログに必要な情報が含まれていない

脅威検知やインシデント調査では、複数システムのログを横断的に分析する必要があります。しかし、「ログをつなぐためのキー」や「分析に必要なタグ」があらかじめ付与されていない場合、横断分析そのものができません。

3.システムごとにログの形式が異なる

ログの形式はシステムによってバラバラであるため、そのままではシステムを俯瞰して分析することが困難です。分析前に正規化・整形などの前処理が必要になります。

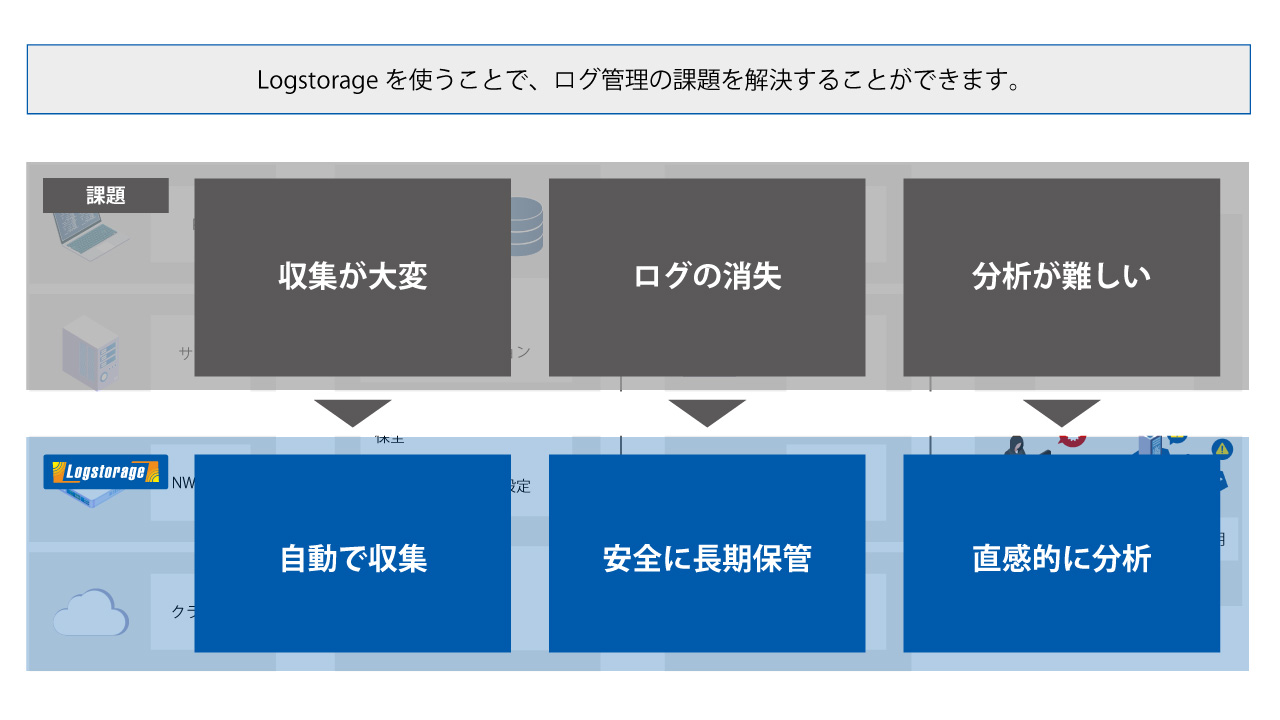

このように、ログの収集・保管・活用の各プロセスで、いくつもの課題が生じます。こうした課題を解決するための製品として、SIEM・統合ログ管理システム「Logstorage」をご紹介します。

ログ管理を支援する「Logstorage」

Logstorageは、サーバやネットワーク機器など、企業内の情報システムから出力される大量のログデータを迅速・確実に収集し、安全に保管する純国産システムです。

2002年の販売開始以来、ログデータの収集・保管や分析・アラート出力を可能にする製品として、内部統制・情報漏洩・情報セキュリティ対策・システム障害対策・監査要件対応などの目的に応え続け、先進企業や官公庁など5,800社を超える導入実績をもち、統合ログ分野のデファクトスタンダードとなっている製品です。

【収集】テキスト形式で出力されるログは、すべて収集可能です。別途syslogサーバも不要です。

【保管】最大1/10に圧縮し、暗号化することで安全に保管できます。改ざんされた場合の検知も可能です。

【検知】システムの異常や不正処理をリアルタイムに捉え、シナリオに基づいてアラートの出力が可能です。

【分析】グラフィカルなUIで、クリック操作で直感的に、検索・集計・レポート操作が可能です。

ログ管理に関するよくある質問

ログとは?

ログとは、電子機器やシステム、ネットワークなどで発生するイベントの履歴・記録のことを指します。パソコンへのログイン、ファイルのダウンロード、外部サーバへの通信など、ITシステムで発生した操作やイベントがログとして記録されます。

ログには「いつ・誰が・何を・どこで・どのような方法で・どうなったか」といった情報が含まれています。そのため、ログを参照することでシステムの状態を正確に把握できます。例えば、「2026年2月25日 22:03 に、ユーザーAが管理者権限で社外IPアドレスからログインした(成功)」といった形式で記録されます。こうした記録を複数組み合わせることで、「営業時間外に社外から不審な操作が行われた」という事実を特定することが可能となります。

ログ管理のメリットは?

ログ管理を行う代表的なメリットを4つほどご紹介します。

1. 脅威の早期発見

不正アクセスやマルウェア感染の兆候をログから検知することで、攻撃が遂行される前に対処できます。一方、ログ管理が未整備の状態では、異常の検知が「被害発生後」になり、初動対応が遅れるリスクがあります。

2. インシデント対応の迅速化

インシデントが発生した際に、原因や影響範囲をログから特定できます。一方、ログが整備されていない場合、原因究明に数週間〜数か月を要することがあります。実際に、ある医療機関ではランサムウェア被害により業務停止が約2か月に及んだ事例が報告されています。ログが整備されていれば、調査の起点を確保し、対応期間を大幅に短縮できます。

3. コンプライアンス対応の効率化

ISMSやPCI DSSなど、各種ガイドラインはログの取得・保管・活用を要件として定めています。ログが整備されていれば、監査対応の際に客観的な証拠として提示でき、対応工数を削減できます。一方、ログが不足している場合、要件の充足を証明できず、監査指摘や制裁リスクが生じます。

4. IT管理者の正当性証明

「適切な管理を実施していた」という証拠として、ログは監査・責任追及への対応材料となります。一方、ログが存在しない状態では、適切な対応を実施していたとしても、その事実を客観的に示す手段がなく、不当な責任を問われるリスクが高まります。

ログ管理を行うときに参考となる資料は?

ログ管理を実践する際には、以下のような資料が参考になります。

- コンピュータセキュリティログ管理ガイド

- 高度サイバー攻撃への対処におけるログの活用と分析方法

- 業界/団体が発行するセキュリティガイドライン

特に業界/団体セキュリティガイドラインは、ログ管理の要件を定める際の参考資料として広く活用されています。自社のシステム環境やコンプライアンス要件に照らし合わせながら、これらのガイドラインを参照することで、ログ管理の設計・運用の方針を策定しやすくなります。

まとめ

本記事では、ログ管理の定義から収集・保管・活用の各プロセス、そして実際の運用で直面する課題まで解説しました。クラウド移行やDXが進む現在、ログの種類と量は増加傾向にあり、日頃からログを管理する仕組みを整えておくことが、セキュリティ対策と安定的なシステム運用の基盤となります。

ログ管理に興味を持ち始めたIT管理者向けに「ログ管理入門」というホワイトペーパーもご用意しています。ぜひご確認ください。