SKYSEA Client Viewは、使いやすさをコンセプトにしたクライアント運用管理ソフトです。PC 、タブレット端末、スマートフォンなどのIT資産を一元管理し、情報漏洩の防止や不適切な操作の制限などを行うことが可能です。

多くのIT資産を保有する企業において、セキュリティ対策やIT資産管理を簡単に実現できるツールは非常に魅力的です。当然ながら、SKYSEA Client Viewが記録するログも大きな価値を有しています。

本記事では、そんな「SKYSEA Client Viewが記録するログ」についてお話します。本記事をお読みいただくことで、セキュリティについて考えるきっかけとなれば幸いです(本記事は2024年4月1日時点に収集した情報をもとに記載しております)

SKYSEA Client Viewが記録するログについて

SKYSEA Client Viewは、セキュリティ対策の観点で IT 資産を管理できるように設計されています。当然、記録されるログには、セキュリティを考える上で非常に価値がある情報が含まれています。

例えば、PC上での操作、外部との通信、共有ファイルへのアクセス履歴など、ユーザー側の様々な操作が記録されています。これらのログは、不正の兆候を見出したり、セキュリティインシデント発生時の原因調査に役立ちます。

SKYSEA Client Viewが記録するログは、下記 15 種類に分類されます。

| ログ | 概要 |

|---|---|

| 起動・終了ログ | ログオン/ログオフ時間、電源ONから電源OFFまでの時間、 操作開始から操作終了までの時間などを記録しています。 また起動モードの情報も含まれます。 ログオン/ログオフの時間も含むことから、ユーザーの稼働状況の把握以外にも、 不正なログオンを発見する手がかりとなるケースもあります。 |

| クライアント操作ログ | アクティブ状態のウィンドウタイトルと稼働時間、 業務で使用するアプリケーションのログイン状況などを記録しています。 インシデント対応時にユーザーが何を実施していたかなどをトラッキングする際に有益です。 |

| アプリケーションログ | ユーザーが利用したアプリケーションの実行ファイル名や稼働期間、 ファイルパス、ハッシュ値、実行コマンド、プロセスIDなどを記録しています。 不正なプロセスを探すときなどに活用できるでしょう。 |

| ファイルアクセスログ | 共有フォルダへのアクセス、アクセスユーザー、操作種別などを記録しています。 情報漏えいを始め、誰がファイルにアクセスしたかを確認したい時に役に立ちます。 |

| ファイル操作ログ | ファイルの作成、上書き保存、削除、コピー、名前変更、 ライティングソフトを用いたCDR/DVD-Rへの書き込みなど ファイル・フォルダ操作に関する操作を記録しています。 ファイルアクセスログと同様に、情報漏えい発生時に役に立ちます。 |

| クリップボードログ | コピー&ペーストした時のクリップボードの内容などを記録しています。 |

| システムログ | アラート設定変更を行った部署・変更内容、 ログ未回収期間に達したクライアントPCのログ、リモート操作などを記録しています。 |

| プリントログ | 印刷したドキュメントのプリンター名、プリントタイトル、 印刷枚数、印刷対象のファイルパス、IPアドレス、ポート名などを記録しています。 内部不正として情報を紙ベースで印刷し、外部に持ち出すケースは未だに多いため、 必要に応じて監査すべき記録と言えるでしょう。 |

| Webアクセスログ | 主要なブラウザでアクセスしたURL、ウィンドウタイトル、 稼働時間、Web閲覧履歴、Webメール送信履歴などが記録されています。 |

| 送信メールログ | メールを送信した宛先(CC/BCCを含む)、件名、添付ファイルの送信履歴などを記録しています。 |

| ドライブ追加・削除ログ | USBデバイスなどのドライブの追加・削除、種別などを記録しています。 例えば「USBを利用しない」といったポリシーがある場合は、 この記録を監査することでポリシー違反の有無を確認できます。 |

| フォルダ共有ログ | 共有フォルダの作成・削除、共有元アドレス、共有名などを記録しています。 |

| 不許可端末ログ | 登録されていないクライアントPCのMACアドレス・IPアドレスを検知し、 デフォルトゲートウェイを新規で利用、もしくは変更された操作を記録しています。 一般的に不許可の端末は好ましくありません。 「不許可端末ログ」と「他のシステムやセキュリティ製品の操作記録」などを統合して、 追加調査を行うといったシナリオでの利用が想定されます。 |

| 通信デバイスログ | ネットワークカードやBluetoothなどの通信デバイスによる接続に関する操作や、 通信状況をもとに社内か社外どちらで操作していたかといった情報も記録しています。 |

| 想定外TCP通信ログ | 実行ファイルのTCPによる通信を記録しています。 記録された内容を精査し、想定外の操作なら、 他の操作記録も加えて追加調査を行った方がよいと考えられます。 |

参照元:SKYSEA Client View Client View ログ管理

筆者の体感になりますが、近年、利用者がロケーションに依存しないケースが増えたため、以前よりもアプリケーションログ、ファイルアクセスログ、Webアクセスログ、不許可端末ログ、想定外TCP通信ログなどをレポーティングしたいというお話をよく聞きます。

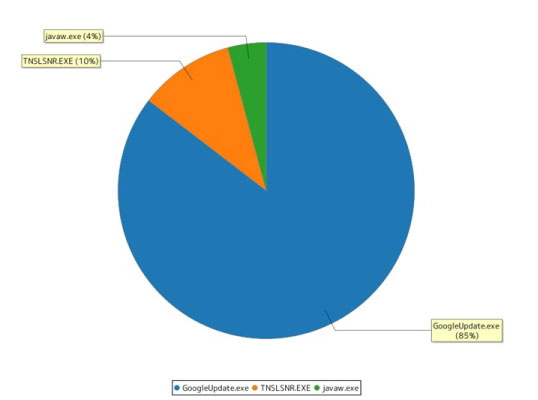

例えば、「想定外TCP通信ログ」を定期的に見て、問題がないか監査するような運用です。下記はお客様のご要望により、弊社製品によって「想定外TCP通信ログ」を分析し、想定外TCP通信を起こしたプロセスの割合を円グラフ化したものです。

上記は一例です。様々な切り口でログを分析することにより、セキュリティにおいて価値が高い情報を見出せます。これがSKYSEA Client Viewが記録するログの強みです。

SKYSEA Client Viewに備わるログ管理機能

SKYSEA Client Viewはログ管理機能を備えています。各端末で記録されたSKYSEA Client Viewのログは、定期的にデータサーバーに集約保存されます。それらのログデータを分析することで、不正操作の疑いをアラート通知したり、インシデント調査に活用できたりします。

ログは、SKYSEA Client View 管理コンソールの「ログ管理 > ログ閲覧」から閲覧できます(参考:ログ活用閲覧画面)

ログ閲覧画面では、先述した 15 種類のカテゴリや期間、キーワードをフィルタとして利用できます。フィルタを活用することで、内部不正の早期発見や、インシデント調査の一環として「誰が、いつ、どこで、何を行ったか」を調査できます。他にも「ログから、プリンターの利用状況をグラフ化する」といった解析を行うための機能も備わっているため、多様な用途で活用可能です。

また、他システムへのログデータ連携を可能とするログデータエクスポートツールもあります。具体的には、SKYSEA Client Viewのデータサーバーインストールフォルダに配置されている「ログデータCSV出力設定ツール(LogCsvExportSet.exe)」によりエクスポートしたい対象の指定などの設定を行い、同じ場所に配置されている「ログデータCSV出力ツール(LogRelay.exe)」でログを出力できます。定期的にログを出力したい場合は、「ログデータCSV出力ツール」の実行をタスクスケジューラーなどで定期実行すると良いでしょう。

「SKYSEA Client View」が記録したログのさらなる活用について

コンプライアンスやガイドラインに準拠するために、ログの長期保管が求められる場合があります。また昨今の情勢から、より強固なセキュリティの実現を目的として、SKYSEA Client Viewのログを更に活用したい場合もあるでしょう。

SKYSEA Client Viewは、導入したクライアント端末から見た動作等については網羅しています。しかし、データベースサーバーやネットワーク機器から見た挙動や、外部からの攻撃を把握することは困難です。また、「SKYSEA Client Viewを導入する端末数の増加に伴い、ログ件数も増加する」という悩みにぶつかるケースもあるかと思います。これは製品の仕様上やむを得ないことです。

より高いセキュリティ品質を実現するためには、他の製品を組み合わせて補い合うことが重要です。その際に必要となるのが、統合ログ管理システムです。

統合ログ管理システムは、SKYSEA Client Viewのようなクライアント運用管理ソフトだけではなく、ネットワーク機器のログ、サーバーが出力した記録を一か所に収集保全することが可能です。さらに、それらのログを横断的に分析することで、状況を詳細に把握し、精度の高い脅威兆候を察知できるようになります。

例えば、以下のシナリオが考えられます。

- インシデント発生時にユーザー名を起点に全てのログを横断して検索を行うことで、クライアント端末だけではなくサーバー側の情報も全て一括して行動を正確にトレースができる。

- SKYSEAで見つけた怪しい端末の通信情報をもとにサーバーや通信機器のログを精査することで被害範囲を特定する。

- 認証サーバーに多数の認証試行が行われた怪しい端末の状況を調査するためにSKYSEAのログを確認する。

システムが複雑かつ大規模になれば、膨大なログと向き合うことになり、保全・分析に多大な労力がかかります。セキュリティ上必要なログ分析を無理なく行うためには、統合ログ管理システムが欠かせません。弊社製品である「Logstorage」は、統合ログ管理を簡単に実現できる統合ログ管理製品です。

Logstorageは、サーバやネットワーク機器など、企業内の情報システムから出力される大量のログデータを迅速・確実に収集し、安全に保管する純国産システムです。

2002年の販売開始以来、ログデータの収集・保管や分析・アラート出力を可能にする製品として、内部統制・情報漏洩・情報セキュリティ対策・システム障害対策・監査要件対応などの目的に応え続け、先進企業や官公庁など5,800社を超える導入実績をもち、統合ログ分野のデファクトスタンダードとなっている製品です。

【収集】テキスト形式で出力されるログは、すべて収集可能です。別途syslogサーバも不要です。

【保管】最大1/10に圧縮し、暗号化することで安全に保管できます。改ざんされた場合の検知も可能です。

【検知】システムの異常や不正処理をリアルタイムに捉え、シナリオに基づいてアラートの出力が可能です。

【分析】グラフィカルなUIで、クリック操作で直感的に、検索・集計・レポート操作が可能です。

Logstorageは、ログの検索や集計はもちろん、レポート出力機能、多様なログ収集を実現する「Logstorage Agent」やタイムシフト分析を実現する「Insight」などの機能も備わっています。さらにログを圧縮保管できるため、システム全体のディスクを節約できます。運用負荷を下げながら、要件に柔軟に対応できます。

またLogstorageは、SKYSEA Client Viewのログを収集・解析するためのオプション製品である「Logstorage 連携パック for SKYSEA Client View」も提供しています。

詳細は、以下ページをご確認ください。

>>Logstorage 連携パック for SKYSEA Client Viewの詳細はこちら

商標表示について

SKYSEA、SKYSEA Client Viewは、Sky株式会社の登録商標です。